WP Cerber Security 8.8.3

English version: WP Cerber Security 8.8.3

Nuove funzionalità di sicurezza per l'accesso

Disabilitare l'autenticazione utente predefinita di WordPress tramite wp-login.php e utilizzarla come honeypot.

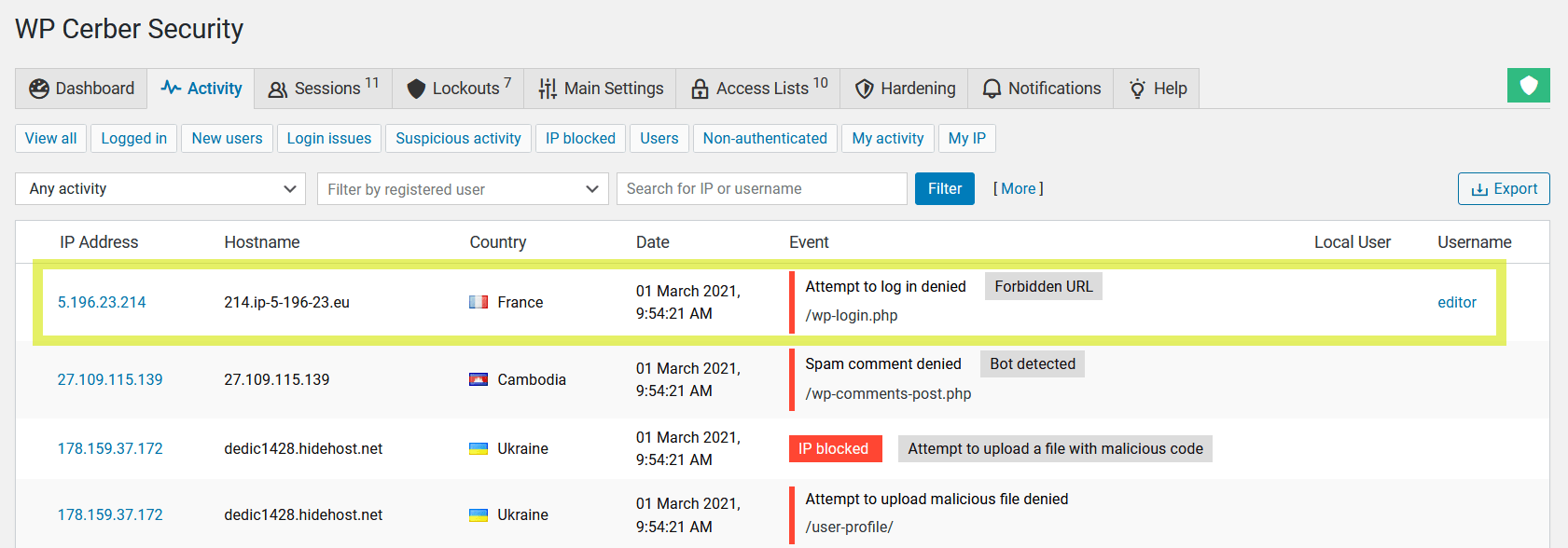

Quando abilitato, WP Cerber impedisce qualsiasi autenticazione utente, anche con nome utente e password corretti. Dopo un tentativo di accesso, WP Cerber mostra il messaggio di errore predefinito di password errata, simulando il processo di autenticazione standard. Ora WP Cerber utilizza wp-login.php come honeypot per il rilevamento di attacchi brute-force lenti. Nei log del plugin, tali eventi vengono registrati come "Tentativo di accesso negato. URL proibito". Questa funzionalità sostituisce ed estende la vecchia funzionalità "Blocca l'accesso diretto a wp-login.php e restituisci l'errore HTTP 404 Not Found". Scopri di più .

WP Cerber denies attempts to log in via wp-login.php and logs such events with the Forbidden URL label.

Disabilitare i suggerimenti di accesso di WordPress nel messaggio di errore di accesso

Quando questa opzione è abilitata, il messaggio di errore di accesso non segnala nomi utente ed email non validi quando si tenta di accedere con credenziali inesistenti. Ciò contribuisce a impedire ai malintenzionati di indovinare nomi utente validi.

Disabilitare i suggerimenti di WordPress nel messaggio di errore di reimpostazione della password

Quando abilitata, la notifica di errore per il ripristino della password non segnala nomi utente ed email non validi quando si tenta di reimpostare la password di account inesistenti. Questo aiuta a impedire a malintenzionati di indovinare nomi utente validi. Richiede WordPress 5.5 o versioni successive.

Impedire agli hacker di scoprire i nomi utente

Le nuove funzionalità impediscono agli utenti malintenzionati di scoprire i nomi utente grazie al protocollo oEmbed e alle sitemap XML utente introdotte in WordPress 5.5. Le nuove impostazioni si trovano nella scheda "Protezione".

Numerosi miglioramenti alle pagine di amministrazione di WP Cerber

- Aggiornamento alla pagina principale della dashboard di WP Cerber. L'attività degli utenti e quella dannosa vengono visualizzate separatamente in due aree distinte.

- Navigazione più comoda tra le pagine di amministrazione di WP Cerber grazie al menu di amministrazione posizionato in alto. Quando si apre una qualsiasi pagina di amministrazione di WP Cerber, il menu di amministrazione verrà visualizzato nella parte superiore della barra laterale di amministrazione di WordPress. Quando si esce da una pagina, il menu tornerà nella posizione predefinita. La nuova impostazione si trova nella pagina di amministrazione delle Impostazioni principali.

- Un nuovo collegamento rapido "Problemi di accesso" nella dashboard consente di visualizzare tutti i problemi di accesso, come tentativi di accesso non riusciti, tentativi rifiutati, tentativi di reimpostazione della password e così via.

Miglioramenti e ottimizzazioni di vario genere

- Ridotto il numero di falsi positivi quando lo scanner antimalware analizza le direttive con indirizzi IP esterni nei file .htaccess.

- Le dimensioni delle tabelle del database utilizzate dal sistema di verifica dell'integrità e dallo scanner antimalware sono state ridotte.

- Email di autenticazione a due fattori (2FA) migliorate: il testo dell'email di verifica è stato aggiornato e ora è traducibile. L'oggetto dell'email include il nome del sito.

- È stato implementato un metodo rigorosamente sicuro per utilizzare la funzione PHP unserialize(), nota per essere utilizzata per distribuire ed eseguire codice dannoso. La funzionalità è attiva su PHP 7.0 e versioni successive.

- È stata implementata una procedura di backup per l'esecuzione delle attività di manutenzione di WP Cerber nel caso in cui le attività pianificate di WordPress non siano configurate correttamente o non vengano avviate.

- Diversi file PHP di WP Cerber sono stati rinominati. Nella cartella del plugin troverai diversi file orfani. Questi devono essere eliminati in modo sicuro durante la scansione di integrità del plugin, che viene visualizzata nella pagina dello scanner. Lo scanner li segnala come "File sospetti non monitorati".

Correzione di bug

- Risolto un bug: i PIN per l'autenticazione a due fattori (2FA) non venivano visualizzati nelle pagine di modifica utente della dashboard di WordPress.

- Risolto un bug: l'evento "Autorizzazione richiesta API non riuscita" veniva registrato come "Accesso non riuscito".