Атаки методом перебора паролей, DoS-атаки и DDoS-атаки — в чем разница?

Эти типы кибератак хорошо известны с момента появления Интернета. Представляют ли они угрозу безопасности WordPress? Какие инструменты безопасности могут эффективно смягчить их? Каковы шансы, что мы сможем сделать это успешно?

English version: Brute-force, DoS, and DDoS attacks – what’s the difference?

Атака методом перебора — это метод проб и ошибок, используемый хакерами для подбора учетных данных или зашифрованных данных, таких как логины, пароли или ключи шифрования, путем исчерпывающих усилий (с использованием метода перебора) в надежде в конечном итоге угадать правильно. Атака методом перебора — один из самых популярных методов взлома паролей для WordPress.

Атака типа «отказ в обслуживании» (DoS) — это атака, направленная на отключение веб-сайта или веб-сервера, делая его недоступным для предполагаемых пользователей путем перегрузки его бесполезным трафиком (мусорными запросами) с одного хоста (IP-адреса). Иногда DoS-атаки используются для уничтожения систем компьютерной защиты. Некоторые функции WordPress могут быть использованы в качестве вектора атаки для DoS-атак. Например, CVE-2018-6389 .

DDoS-атака — это сокращение от «распределенная DoS-атака». Такие атаки осуществляются путем перегрузки целевого веб-сайта или веб-сервера бесполезным трафиком с множества устройств или ботнета. Ботнет — это сеть компьютеров, зараженных вредоносным программным обеспечением (вредоносными программами) без ведома пользователя, организованная в группу и управляемая киберпреступниками. Современные ботнеты могут содержать десятки тысяч скомпрометированных мобильных устройств или настольных компьютеров. Из-за своей природы современные DDoS-атаки дорогостоящи и требуют больших ресурсов. Обычно это означает наличие сильного противника, обладающего достаточными «серыми» деньгами для заказа такого рода атаки. Очень часто заказы на проведение DDoS-атак поступают от недобросовестных конкурентов или политических оппонентов.

Так в чём же разница?

Технически они выглядят по-разному, но с точки зрения владельца веб-сайта разница заключается лишь в цели атаки .

И DoS, и DDoS-атаки преследуют одну и ту же цель: вывести из строя жертву , целевой веб-сайт или веб-сервер и получить от этого прибыль. Иногда DDoS-атака проводится с целью уничтожения системы защиты и получения административного доступа.

Цель атак методом перебора паролей — получение административного доступа к целевому веб-сайту для выполнения противоправных действий, которые хочет совершить злоумышленник/хакер. Типичные действия злоумышленников:

- Перенаправление законных пользователей на поддельные веб-сайты с целью кражи их персональных данных.

- Создание фишинговых страниц с формами оплаты, имитирующими легитимные формы на сайте жертвы.

- Кража персональных данных из базы данных клиентов.

- Установка бэкдоров и троянов на веб-сервер с целью использования их в качестве инструментов для атак на другие веб-сайты.

- Установка вредоносного программного обеспечения для заражения компьютеров администратора и клиентов.

- Изменение содержимого заслуживающих доверия веб-сайтов с целью вставки ссылок на фишинговые сайты.

Как эти атаки влияют на WordPress?

По умолчанию WordPress разрешает неограниченное количество попыток входа через форму авторизации, REST API , XML-RPC или путем отправки специальных аутентификационных файлов cookie. Это позволяет относительно легко взламывать пароли с помощью упомянутой выше атаки методом перебора.

Как защитить WordPress и предотвратить подобные атаки

Как атаки методом перебора паролей, так и DoS-атаки можно успешно предотвратить с помощью установленного на веб-сайте программного обеспечения для обеспечения безопасности. В обоих случаях вам не нужно быть специалистом в этой области, и вы можете получить такую защиту бесплатно.

- Плагин WP Cerber успешно предотвращает атаки методом перебора паролей на WordPress. Среди прочих функций безопасности, он защищает интерфейсы XML-RPC и REST API .

- DoS-атаки можно предотвратить с помощью специальной конфигурации веб-сервера. Этого нельзя добиться установкой плагина безопасности. Лучшая практика — использование правил ограничения скорости запросов NGINX. Ознакомьтесь с нашими рекомендациями: Превратите свой WordPress в Форт-Нокс .

К сожалению, DDoS-атаки невозможно предотвратить на уровне веб-сервера или просто с помощью плагина WordPress. Успешно предотвратить DDoS-атаки можно только с помощью специального оборудования, установленного в сети хостинг-провайдера. В силу своей природы, предотвращение DDoS-атак требует значительных вычислительных ресурсов и предоставляется хостинг-провайдерами в качестве услуги по подписке. В отличие от атак методом перебора паролей и DoS-атак, нет гарантии, что все DDoS-атаки будут успешно предотвращены. Все зависит от мощности атаки, мощности системы защиты от DDoS-атак и объема сетевой пропускной способности, которую может выделить поставщик услуг безопасности.

Одним из наиболее доступных решений для защиты WordPress от распределенных DoS-атак является использование сервисов Cloudflare. Однако есть некоторые недостатки, о которых следует знать и которые следует учитывать. Cloudflare будет контролировать все ваши DNS-записи для вашего домена, веб-трафик на ваш сайт и с него, включая персональные данные ваших клиентов, поскольку весь трафик и все эти данные проходят через прокси-серверы Cloudflare в незашифрованном виде. Некоторые пользователи сообщали о проблемах с Cloudflare, когда владельцы сайтов теряли доступ к своим ресурсам. Поэтому, если у вас нет проблем с DDoS-атаками, как и у многих из нас, нет причин добавлять еще один уровень защиты, который может создать дополнительные проблемы.

Если вы решили использовать Cloudflare, мы рекомендуем установить специальное дополнение Cloudflare для WP Cerber .

Догнать нарушителя

Физический источник атаки легко определить — компьютер, мобильное устройство и т. д.

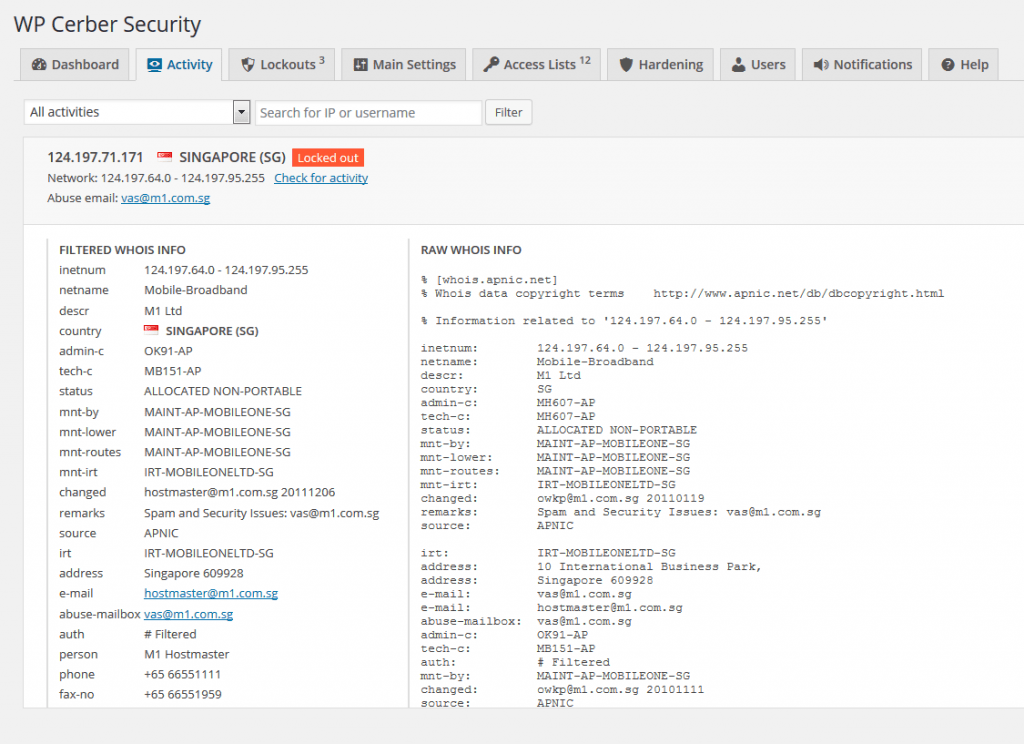

Если у вас установлен WP Cerber Security & Antispam, ознакомьтесь с этой статьей: Узнайте больше об IP-адресах злоумышленников . Самое печальное то, что подавляющее большинство таких атак невозможно отследить до реального исполнителя или «хозяина». Каждая попытка отследить их заканчивается зараженными персональными компьютерами и мобильными устройствами, которые используются в качестве марионеток, промежуточных точек для атаки.