Brute-Force-, DoS- und DDoS-Angriffe – worin besteht der Unterschied?

Diese Art von Cyberangriffen ist seit den Anfängen des Internets bekannt. Stellen sie ein Sicherheitsrisiko für WordPress dar? Welche Sicherheitstools können sie wirksam abwehren? Wie stehen die Chancen, dass uns das gelingt?

English version: Brute-force, DoS, and DDoS attacks – what’s the difference?

Ein Brute-Force-Angriff ist eine Methode, mit der Hacker durch Ausprobieren Zugangsdaten oder verschlüsselte Daten wie Logins, Passwörter oder Verschlüsselungsschlüssel erraten. Dabei versuchen sie, durch unermüdlichen Einsatz (Brute-Force-Angriff) die richtige Lösung zu finden. Der Brute-Force-Angriff ist eine der beliebtesten Methoden, um Passwörter für WordPress-Systeme zu knacken.

Ein Denial-of-Service-Angriff (DoS-Angriff) zielt darauf ab, eine Website oder einen Webserver lahmzulegen und ihn durch eine Flut nutzloser Anfragen von einem einzelnen Host (IP-Adresse) für die Nutzer unzugänglich zu machen. DoS-Angriffe werden mitunter eingesetzt, um IT-Sicherheitssysteme zu zerstören. Bestimmte Funktionen von WordPress können als Einfallstor für DoS-Angriffe genutzt werden. Ein Beispiel hierfür ist CVE-2018-6389 .

Ein DDoS-Angriff ist die Abkürzung für „Distributed DoS Attack“ (verteilter DoS-Angriff). Solche Angriffe werden durchgeführt, indem die angegriffene Website oder der Webserver mit nutzlosem Datenverkehr von mehreren Geräten oder einem Botnetz überflutet wird. Ein Botnetz ist ein Netzwerk von Computern, die unbemerkt mit Schadsoftware (Malware) infiziert sind, organisiert in Gruppen und von Cyberkriminellen kontrolliert werden. Moderne Botnetze können Zehntausende kompromittierte Mobilgeräte oder Desktop-Computer umfassen. Aufgrund ihrer Komplexität sind moderne DDoS-Angriffe kostspielig und ressourcenintensiv. Dies deutet in der Regel auf einen mächtigen Gegner hin, der über ausreichend finanzielle Mittel verfügt, um einen solchen Angriff in Auftrag zu geben. Sehr oft werden DDoS-Angriffe von skrupellosen Konkurrenten oder politischen Gegnern in Auftrag gegeben.

Worin besteht also der Unterschied?

Technisch gesehen sehen sie unterschiedlich aus, aber aus der Sicht eines Website-Betreibers besteht der Unterschied lediglich im Ziel des Angriffs .

Sowohl DoS- als auch DDoS-Angriffe verfolgen dasselbe Ziel: das Opfer – die angegriffene Website oder den Webserver – lahmzulegen und daraus Profit zu schlagen. Manchmal dient ein DDoS-Angriff auch dazu, ein Verteidigungssystem zu zerstören und administrative Zugriffsrechte zu erlangen.

Ziel von Brute-Force-Angriffen ist es, Administratorzugriff auf die angegriffene Website zu erlangen , um dort illegale Aktivitäten durchzuführen. Typische Angriffsmethoden sind:

- Legitime Nutzer werden auf gefälschte Webseiten umgeleitet, um ihre persönlichen Daten zu stehlen.

- Erstellung von Phishing-Seiten mit Zahlungsformularen, die legitime Formulare auf der Website des Opfers imitieren.

- Diebstahl von persönlichen Daten aus einer Kundendatenbank

- Installation von Hintertüren und Trojanern auf dem Webserver, um diese als Werkzeuge für Angriffe auf andere Websites zu nutzen.

- Installation von Schadsoftware zur Infektion von Administrator- und Kundencomputern

- Veränderung vertrauenswürdiger Webseiteninhalte, um Links zu Phishing-Webseiten einzufügen

Wie wirken sich diese Angriffe auf WordPress aus?

Standardmäßig erlaubt WordPress unbegrenzte Anmeldeversuche über das Anmeldeformular, die REST-API , XML-RPC oder durch das Senden spezieller Authentifizierungs-Cookies. Dadurch lassen sich Passwörter relativ einfach mittels der oben erwähnten Brute-Force-Attacke knacken.

Wie man WordPress schützt und diese Angriffe abwehrt

Sowohl Brute-Force- als auch DoS-Angriffe lassen sich durch auf einer Website installierte Sicherheitssoftware erfolgreich abwehren. In beiden Fällen benötigen Sie keine technischen Vorkenntnisse und erhalten diesen Schutz kostenlos.

- Brute-Force-Angriffe auf WordPress lassen sich mit dem WP Cerber-Plugin erfolgreich abwehren. Es schützt unter anderem die XML-RPC- und REST-API-Schnittstellen .

- DoS-Angriffe lassen sich durch eine spezielle Webserver-Konfiguration abwehren. Ein Sicherheits-Plugin allein reicht dafür nicht aus. Am besten verwenden Sie Ratenbegrenzungsregeln für NGINX. Sehen Sie sich unsere Empfehlungen an: Machen Sie Ihre WordPress-Installation zu einem sicheren Hafen .

Leider lassen sich DDoS-Angriffe nicht auf Webserver-Ebene oder mit einem WordPress-Plugin allein abwehren. Eine erfolgreiche Abwehr ist nur mit spezieller Hardware im Netzwerk des Hosting-Anbieters möglich. Aufgrund ihrer Natur erfordern DDoS-Abwehrmaßnahmen erhebliche Rechenressourcen und werden daher von Hosting-Anbietern als Abonnementdienst bereitgestellt. Anders als bei Brute-Force- und DoS-Angriffen gibt es keine Garantie für die erfolgreiche Abwehr aller DDoS-Angriffe. Alles hängt von der Stärke des Angriffs, der Leistungsfähigkeit des Anti-DDoS-Systems und der vom Sicherheitsanbieter bereitgestellten Netzwerkbandbreite ab.

Eine der kostengünstigsten Lösungen zum Schutz von WordPress vor DDoS-Angriffen ist die Nutzung von Cloudflare-Diensten. Es gibt jedoch einige Nachteile, die Sie kennen und bedenken sollten. Cloudflare kontrolliert alle DNS-Einträge Ihrer Domain, den gesamten Webverkehr Ihrer Website sowie die personenbezogenen Daten Ihrer Kunden, da der gesamte Datenverkehr unverschlüsselt über die Cloudflare-Proxyserver geleitet wird. Einige Nutzer berichteten sogar von Fällen, in denen Website-Betreiber von ihren Websites ausgesperrt wurden. Wenn Sie also – wie viele andere – keine Probleme mit DDoS-Angriffen haben, gibt es keinen Grund, eine zusätzliche Sicherheitsebene einzubauen, die nur unnötigen Aufwand verursacht.

Sobald Sie sich für Cloudflare entschieden haben, empfehlen wir die Verwendung eines speziellen Cloudflare-Add-ons für WP Cerber .

Einen Eindringling schnappen

Eine physische Quelle eines Angriffs lässt sich leicht identifizieren – ein Computer, ein Mobilgerät usw.

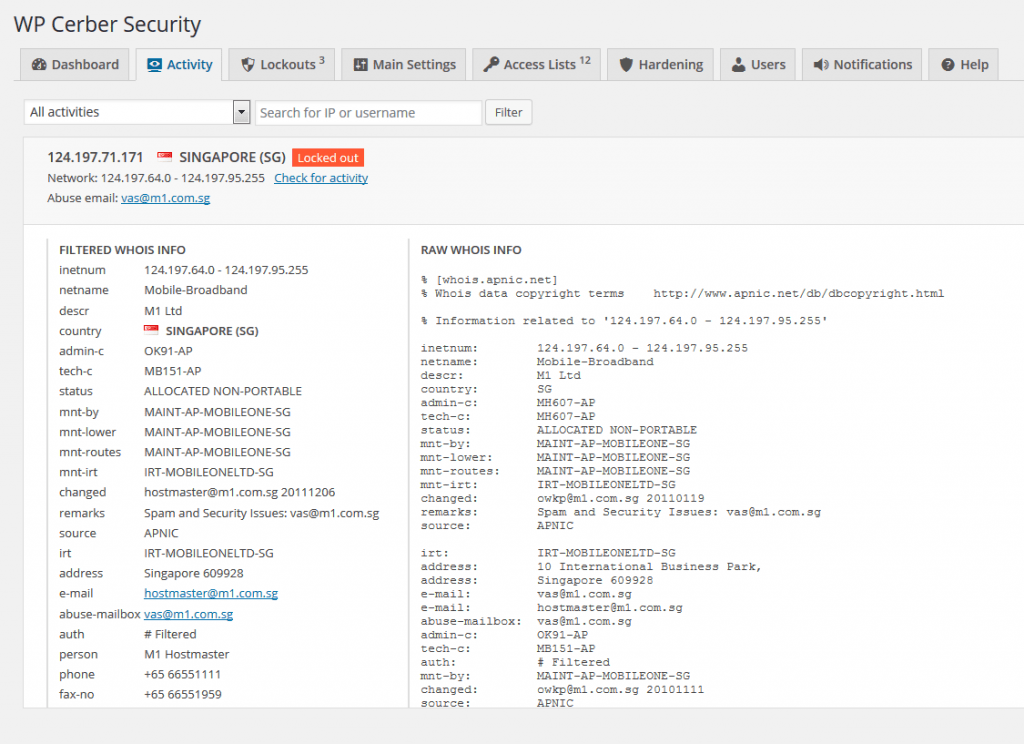

Wenn Sie WP Cerber Security & Antispam installiert haben, lesen Sie diesen Beitrag: Erfahren Sie mehr über die IP-Adresse des Angreifers . Besonders enttäuschend ist, dass sich die allermeisten dieser Angriffe nicht auf einen realen Täter oder Drahtzieher zurückführen lassen. Jeder Versuch, sie zu ermitteln, führt letztendlich zu infizierten PCs und Mobilgeräten, die als Marionetten oder Zwischenstationen für einen Angriff missbraucht werden.