Uso de listas de control de acceso IP para limitar el acceso y proteger WordPress

Un motor de listas de acceso de alto rendimiento le permite proteger WordPress con un número prácticamente ilimitado de direcciones IP, redes, rangos de IP y sus combinaciones.

English version: Using IP Access Lists to limit access and protect WordPress

Una lista de control de acceso IP (comúnmente conocida como ACL) le permite restringir el acceso al panel de administración de WordPress, a funciones vitales de WordPress y proteger los formularios de inicio de sesión y registro para que no sean accedidos por ordenadores y bots no deseados.

WP Cerber admite dos tipos de listas de acceso: Lista de acceso IP blanca y Lista de acceso IP negra . Ambas listas se gestionan manualmente por el administrador del sitio web en la página de configuración de Listas de acceso . Además, se puede añadir una dirección IP a las listas de acceso desde la página de Actividad. Las listas de acceso se pueden exportar o importar fácilmente desde un archivo en la página de administración de Herramientas.

Nota: Antes de poder empezar a usar las listas de acceso, debe asegurarse de que Cerber detecta correctamente las direcciones IP. Cómo hacerlo: Primeros pasos .

Nota adicional si tu WordPress está bajo Cloudflare .

Al agregar direcciones IP a la Lista Negra de Acceso IP , se bloquea la posibilidad de iniciar sesión en el sitio, enviar formularios y realizar solicitudes inseguras o dañinas a funciones vitales de WordPress que están protegidas por WP Cerber:

- Denegar el acceso IP al sitio web

- Denegar el registro de IP en el sitio web

- Denegar la propiedad intelectual para publicar comentarios y enviar formularios.

- Denegar completamente el uso de la API REST de WP a la IP

- Denegar completamente el uso de XML-RPC a la IP.

- Deniega el acceso IP a los scripts PHP de WordPress que suelen ser utilizados por bots y hackers: wp-login.php, wp-signup.php, wp-register.php

Al agregar una dirección IP, subred o rango de IP específico a la Lista blanca de acceso IP, permite que estas direcciones IP ignoren las políticas y configuraciones de seguridad del complemento y utilicen las funciones de WordPress, que están protegidas por WP Cerber, sin limitaciones:

- Permitir que las direcciones IP inicien sesión en el sitio sin límite de intentos de inicio de sesión (si desmarca la opción "Aplicar reglas de límite de inicio de sesión a direcciones IP" en la "Lista blanca de acceso IP " de la configuración de límite de inicio de sesión).

- Permitir que la IP eluda la comprobación de spam

- Permitir que la IP eluda las reglas de acceso GEO basadas en países

- Permitir que la IP omita la autenticación de dos factores

- Permitir que la IP inicie sesión si el modo Ciudadela está activo.

- Permitir que la IP utilice el formulario de registro para registrarse si el registro está habilitado en la configuración de WordPress.

- Permitir que la IP utilice la API REST de WP sin limitaciones.

- Permitir que IP utilice la interfaz XML-RPC sin limitaciones.

¿Cuál es el orden de las operaciones en las listas de control de acceso IP?

La lista de acceso IP blanca tiene la máxima prioridad y se comprobará primero para una dirección IP. A continuación, se comparará con la lista de acceso IP negra y, finalmente, con la lista de direcciones IP bloqueadas. Por último, WP Cerber comprueba la configuración de los plugins que hayas configurado. Esto significa que si una dirección IP específica se encuentra en la lista de acceso IP blanca, se permite el acceso y no se realizan más comprobaciones.

El orden de las operaciones en una lista reducida a medida que se realizan. Si una IP coincide con alguno de los pasos siguientes, no se realizan más comprobaciones .

- La lista blanca de acceso IP permite IP de forma incondicional.

- La Lista Negra de Acceso IP deniega el acceso IP incondicionalmente.

- La lista de direcciones IP bloqueadas deniega el acceso a las IP que se encuentren en la lista.

- Compruebe una configuración específica de WP Cerber.

Nota: Al activar WP Cerber, este agrega automáticamente su red informática, incluyendo su dirección IP, a la lista blanca de acceso para protegerlo de bloqueos accidentales.

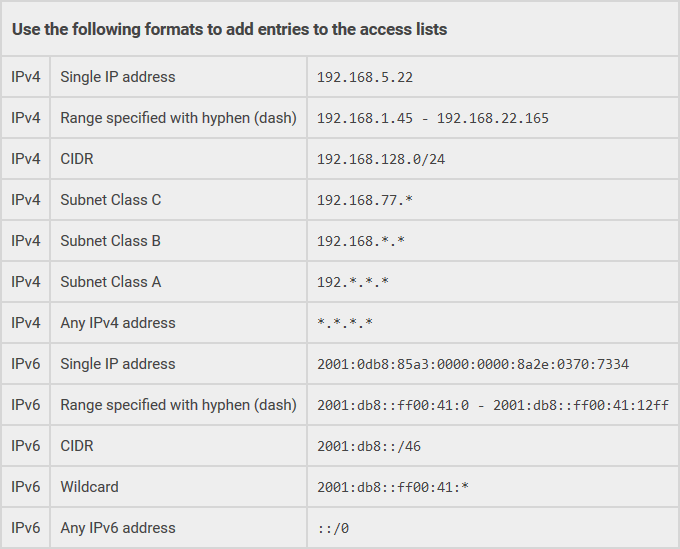

Formatos posibles de las entradas en las listas de acceso

Notas importantes sobre las listas de control de acceso IP para WordPress

- No se puede agregar la misma dirección IP o red a las listas de acceso blanco y negro simultáneamente.

- WP Cerber nunca bloquea las direcciones IP incluidas en las listas de acceso.

- Las listas de control de acceso IP no restringen el acceso a archivos estáticos como fotos e imágenes que hayas subido a la biblioteca multimedia de WordPress, ni a archivos JavaScript y CSS. Esto se debe a que son procesados por un servidor front-end sin invocar WordPress ni el código de Cerber. Si necesitas bloquear el acceso a todos los archivos estáticos, considera usar un firewall externo basado en la nube junto con un complemento de Cloudflare .

- Al instalar y activar el plugin WP Cerber, este añade automáticamente la red de tu ordenador a la Lista Blanca de Acceso IP.

- Las listas de acceso se pueden exportar fácilmente a un archivo y luego importar en otro sitio web con el plugin WP Cerber instalado.

Integración con cortafuegos externos

Puedes usar un complemento de Cloudflare para sincronizar las entradas de las listas de acceso con el firewall en la nube de Cloudflare. Ten en cuenta, sin embargo, que a diferencia de WP Cerber, el firewall de Cloudflare no admite rangos de IP arbitrarios ni redes CIDR. Solo admite direcciones IP individuales y redes con clases, como A, B y C.

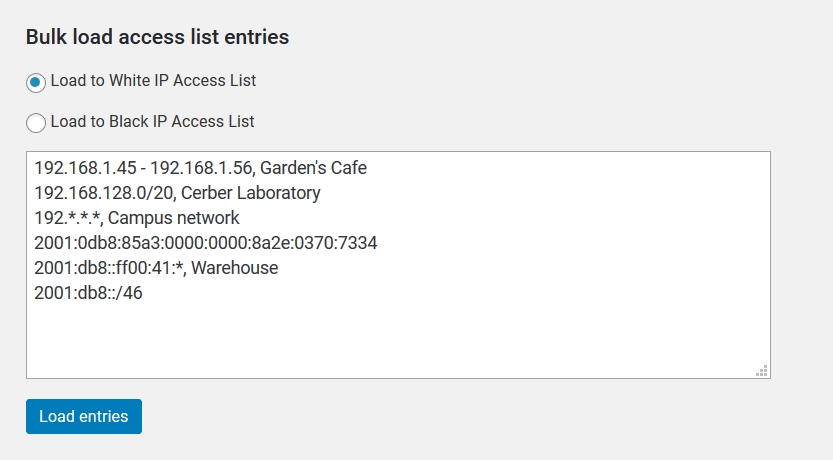

Importación masiva de entradas ACL

Puedes importar entradas de ACL en la página de administración de Herramientas. Introduce nuevas entradas de lista de acceso, una por línea. Para añadir un comentario opcional, utiliza el formato CSV con una coma después de la dirección IP.

I want to avoid dynamic IP adresses, but how to avoid accesing from IP’s that include in their name “dyna”? (for example like dynamic.jazztel.es)

Thank you

As of now, the plugin doesn’t support filtering/blocking IP addresses based on their domain names. Whether they are dynamic or static. Resolving IP addresses to domain names is way too time-consuming to perform it for each request to a website. We have to detect and block offensive and malicious IP addresses regardless of their domain names.