IPアクセスリストを使用してアクセスを制限し、WordPressを保護する

高性能なアクセスリストエンジンにより、事実上無制限の数のIPアドレス、ネットワーク、IP範囲、およびそれらの組み合わせでWordPressを保護できます。

English version: Using IP Access Lists to limit access and protect WordPress

IP アクセス リスト (一般に ACL と呼ばれます) を使用すると、WordPress 管理ダッシュボードや重要な WordPress 機能へのアクセスを制限し、ログイン フォームや登録フォームが不要なコンピューターやボットからアクセスされるのを防ぐことができます。

WP Cerberは、ホワイトIPアクセスリストとブラックIPアクセスリストの2種類のアクセスリストをサポートしています。どちらのアクセスリストも、ウェブサイト管理者がアクセスリスト設定ページで手動で管理できます。また、アクティビティページからIPアドレスをアクセスリストに追加することもできます。アクセスリストは、ツール管理ページで簡単にファイルにエクスポートしたり、ファイルからインポートしたりできます。

注:アクセスリストを使用する前に、CerberがIPアドレスを正しく検出できることを確認する必要があります。確認方法 – はじめに。

WordPress が Cloudflare の下にある場合の追加注意事項。

IP アドレスをBlack IP Access Listに追加することで、サイトへのログイン、フォームの送信、WP Cerber によって保護されている重要な WordPress 機能への安全でない/有害なリクエストの実行がブロックされます。

- ウェブサイトにログインするためのIPを拒否する

- ウェブサイトへの登録IPを拒否する

- コメント投稿とフォーム送信のIPを拒否する

- WP REST API の使用を完全に拒否する

- XML-RPC の使用を完全に拒否する

- ボットやハッカーが頻繁に使用するWordPress PHPスクリプト(wp-login.php、wp-signup.php、wp-register.php)へのアクセスをIPから拒否します。

特定の IP アドレス、サブネット、または IP 範囲をホワイト IP アクセス リストに追加すると、これらの IP アドレスがプラグインのセキュリティ ポリシーと設定を無視し、WP Cerber によって保護されている WordPress 機能を制限なく使用できるようになります。

- ログイン試行回数に制限なく、IP がサイトにログインできるようにします (ログイン制限設定の「ホワイト IP アクセス リストの IP アドレスにログイン制限ルールを適用する」のチェックを外した場合)

- IPがスパムチェックをバイパスすることを許可する

- IP が国ベースの GEO アクセス ルールを回避できるようにする

- IPが2要素認証をバイパスできるようにする

- シタデルモードがアクティブな場合、IP のログインを許可する

- WordPress設定で登録が有効になっている場合、IPが登録フォームを使用して登録できるようにします。

- IPアドレスがWP REST APIを制限なく使用できるようにする

- IP が XML-RPC インターフェースを制限なく使用できるようにする

IP アクセス リストでの操作の順序は何ですか?

ホワイトIPアクセスリストは最優先で、まずIPアドレスがチェックされます。次にブラックIPアクセスリストと照合され、最後にロックアウトされたIPリストと照合されます。最後に、WP Cerberはプラグインで設定された特定の設定をチェックします。つまり、特定のIPアドレスがホワイトIPアクセスリストに含まれている場合、処理は続行され、それ以上のチェックは一切行われません。

ショートリスト内の操作の実行順序。IPが以下のいずれかのステップに一致する場合、それ以上のチェックは実行されません。

- ホワイトIPアクセスリストはIPを無条件に許可します

- ブラックIPアクセスリストはIPを無条件に拒否します

- ロックアウト(ブロック)されたIPアドレスのリスト。リストにある場合はIPを拒否します。

- 特定のWP Cerber設定を確認する

注意: WP Cerber を有効にすると、IP アドレスを含むコンピューター ネットワークがホワイト アクセス リストに自動的に追加され、誤ってロックアウトされることがなくなります。

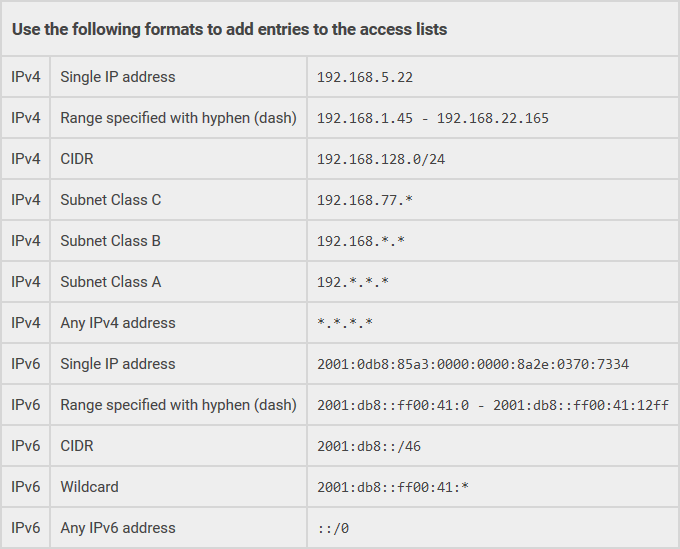

アクセスリストのエントリの可能な形式

WordPressのIPアクセスリストに関する重要な注意事項

- 同じ IP アドレスまたはネットワークをブラック アクセス リストとホワイト アクセス リストに同時に追加することはできません。

- アクセス リスト内の IP アドレスは、WP Cerber によってロックアウトされることはありません。

- IPアクセスリストは、WordPressメディアライブラリにアップロードした写真や画像、JavaScript、CSSファイルなどの静的ファイルへのアクセスを制限しません。これは、これらのファイルはWordPressやCerberのコードを呼び出すことなくフロントエンドサーバーで処理されるためです。すべての静的ファイルへのアクセスをブロックする必要がある場合は、 Cloudflareアドオンと併せて、外部のクラウドベースのファイアウォールの使用を検討してください。

- WP Cerber プラグインをインストールしてアクティブ化すると、コンピューター ネットワークがホワイト IP アクセス リストに自動的に追加されます。

- アクセス リストは簡単にファイルにエクスポートでき、WP Cerber プラグインがインストールされた別の Web サイトにインポートできます。

外部ファイアウォールとの統合

Cloudflareのアドオンを使用すると、アクセスリストのエントリをCloudflareのクラウドベースファイアウォールと同期できます。ただし、WP Cerberとは異なり、Cloudflareのファイアウォールは任意のIP範囲やCIDRネットワークをサポートしていないことに注意してください。サポートされるのは単一のIPアドレスと、A、B、Cなどのクラスフルネットワークのみです。

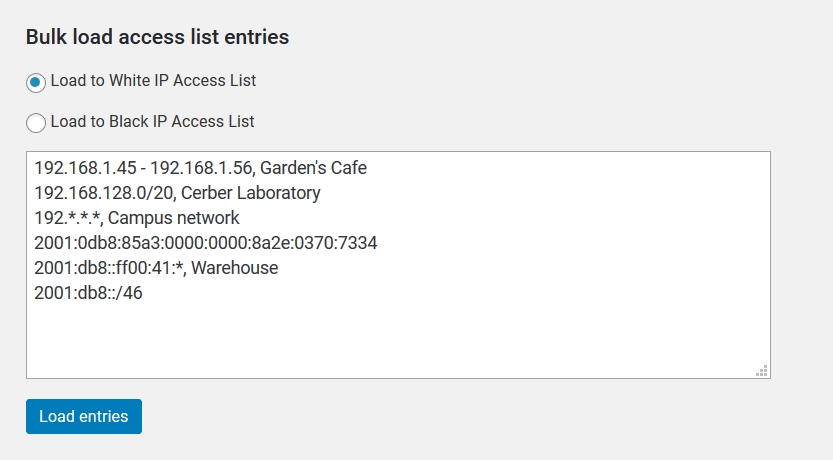

ACLエントリの一括インポート

ツール管理ページでACLエントリをインポートできます。新しいアクセスリストエントリを1行に1つずつ入力してください。エントリに任意のコメントを追加するには、IPアドレスの後にカンマを付けたCSV形式を使用してください。

I want to avoid dynamic IP adresses, but how to avoid accesing from IP’s that include in their name “dyna”? (for example like dynamic.jazztel.es)

Thank you

As of now, the plugin doesn’t support filtering/blocking IP addresses based on their domain names. Whether they are dynamic or static. Resolving IP addresses to domain names is way too time-consuming to perform it for each request to a website. We have to detect and block offensive and malicious IP addresses regardless of their domain names.