Ataques de força bruta, DoS e DDoS – qual a diferença?

Esses tipos de ataques cibernéticos são conhecidos desde os primórdios da internet. Eles representam um risco à segurança do WordPress? Quais ferramentas de segurança podem mitigá-los com eficácia? Quais são as chances de conseguirmos fazer isso com sucesso?

English version: Brute-force, DoS, and DDoS attacks – what’s the difference?

Um ataque de força bruta é um método de tentativa e erro usado por hackers para adivinhar credenciais ou dados criptografados, como logins, senhas ou chaves de criptografia, por meio de um esforço exaustivo (usando força bruta) na esperança de eventualmente acertar. O ataque de força bruta é um dos métodos mais populares para quebrar senhas em sistemas WordPress.

Um ataque de negação de serviço (DoS) é um ataque que visa derrubar um site ou um servidor web, tornando-o inacessível aos seus usuários, inundando-o com tráfego inútil (solicitações inúteis) provenientes de um único host (endereço IP). Às vezes, ataques DoS são usados para destruir sistemas de defesa de computadores. Algumas funcionalidades do WordPress podem ser exploradas como vetores de ataque para ataques DoS. Por exemplo, CVE-2018-6389 .

Um ataque DDoS é a abreviação de "Ataque de Negação de Serviço Distribuído". Esses ataques são realizados inundando o site ou servidor web alvo com tráfego inútil proveniente de múltiplos dispositivos ou de uma botnet. Uma botnet é uma rede de computadores infectados com software malicioso (malware) sem o conhecimento do usuário, organizados em grupo e controlados por cibercriminosos. Botnets modernas podem conter dezenas de milhares de dispositivos móveis ou computadores comprometidos. Devido à sua natureza, os ataques DDoS modernos são dispendiosos e exigem muitos recursos. Normalmente, isso significa que você tem um inimigo poderoso com recursos financeiros suficientes para encomendar esse tipo de ataque. Muitas vezes, ataques DDoS são encomendados por concorrentes inescrupulosos ou oponentes políticos.

Então, qual é a diferença?

Tecnicamente, elas parecem diferentes, mas do ponto de vista do proprietário de um site, a diferença está apenas no objetivo do ataque .

Tanto os ataques DoS quanto os DDoS têm o mesmo objetivo: derrubar o site ou servidor web alvo e obter lucro com isso. Às vezes, o ataque DDoS visa destruir um sistema de defesa e obter acesso administrativo.

O objetivo de realizar ataques de força bruta é obter acesso administrativo ao site alvo para executar alguma atividade ilegal que o invasor/hacker deseja realizar. Suas atividades típicas são:

- Redirecionar usuários legítimos para sites falsos para roubar seus dados pessoais.

- Criação de páginas de phishing com formulários de pagamento que imitam os formulários legítimos do site da vítima.

- Roubo de dados pessoais de um banco de dados de clientes

- Instalar backdoors e trojans no servidor web para usá-los como ferramentas de ataque a outros sites.

- Instalar software malicioso para infectar computadores de administradores e clientes.

- Alterar o conteúdo de sites confiáveis para inserir links para sites de phishing.

Como esses ataques afetam o WordPress?

Por padrão, o WordPress permite tentativas ilimitadas de login através do formulário de login, API REST , XML-RPC ou pelo envio de cookies de autenticação especiais. Isso permite que senhas sejam quebradas com relativa facilidade por meio do ataque de força bruta mencionado anteriormente.

Como proteger o WordPress e mitigar esses ataques.

Tanto ataques de força bruta quanto ataques de negação de serviço (DoS) podem ser mitigados com sucesso por meio de softwares de segurança instalados em um site. Em ambos os casos, você não precisa ser um especialista em tecnologia e pode obter essa proteção gratuitamente.

- O plugin WP Cerber mitiga com sucesso ataques de força bruta contra o WordPress. Entre outros recursos de segurança, ele protege as interfaces XML-RPC e REST API .

- Ataques de negação de serviço (DoS) podem ser mitigados com uma configuração especial do servidor web. Isso não é possível apenas instalando um plugin de segurança. A melhor prática é usar regras de limitação de taxa do NGINX. Confira nossas recomendações: Transforme seu WordPress em um Fort Knox .

Infelizmente, ataques DDoS não podem ser mitigados no nível do servidor web ou apenas com um plugin do WordPress. A mitigação eficaz de ataques DDoS só é possível com hardware especializado instalado na rede do provedor de hospedagem. Devido à sua natureza, a mitigação de ataques DDoS exige muitos recursos computacionais e é oferecida como um serviço por meio de assinatura. Ao contrário de ataques de força bruta e DoS, não há garantia de que todos os ataques DDoS serão mitigados com sucesso . Tudo depende da potência do ataque, da capacidade do sistema anti-DDoS e da quantidade de largura de banda de rede que o provedor de segurança pode alocar.

Uma das soluções mais acessíveis para proteger o WordPress contra ataques de negação de serviço distribuídos (DDoS) é usar os serviços da Cloudflare. No entanto, existem algumas desvantagens que você deve conhecer e considerar. A Cloudflare terá controle sobre todos os seus registros DNS do domínio, o tráfego de entrada e saída do seu site, incluindo os dados pessoais dos seus clientes, pois todo o tráfego e todos esses dados passam pelos servidores proxy da Cloudflare sem criptografia. Alguns usuários relataram que a Cloudflare chegou a bloquear o acesso de proprietários aos seus sites. Portanto, se você não tem problemas com DDoS, como muitos de nós, não há motivo para adicionar uma camada extra que pode gerar ainda mais transtornos.

Depois de optar pelo Cloudflare, recomendamos usar um complemento específico do Cloudflare para o WP Cerber .

Alcance um intruso

É possível identificar facilmente a origem física de um ataque – um computador, um dispositivo móvel, etc.

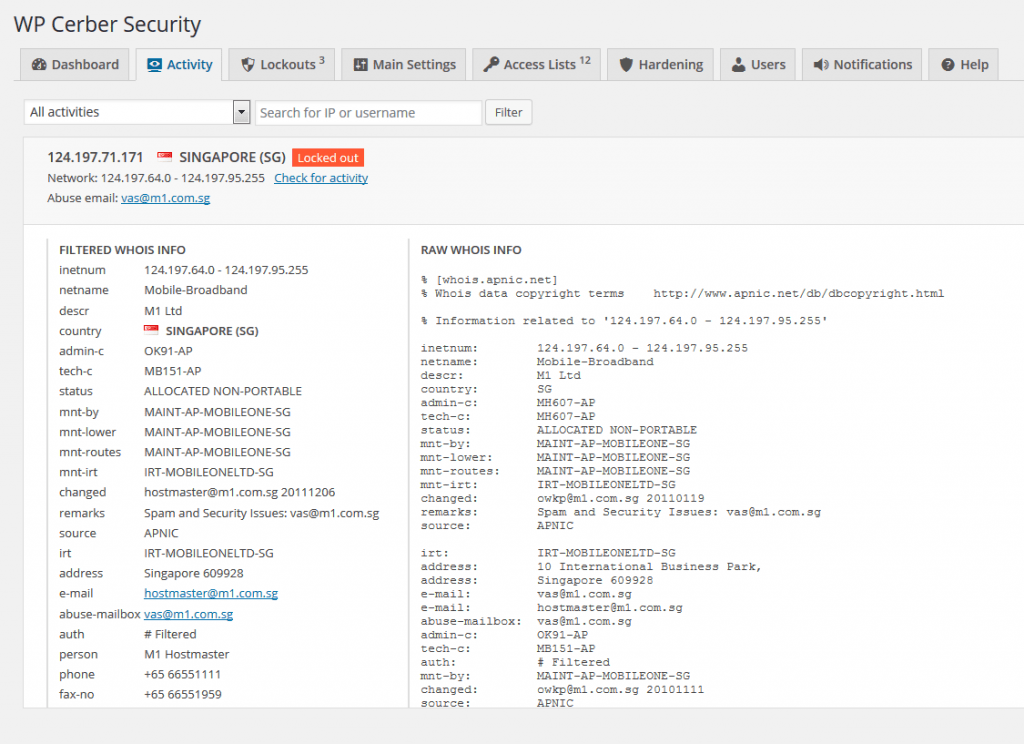

Se você tiver o WP Cerber Security & Antispam instalado, confira este post: Saiba mais sobre o IP do invasor . O mais decepcionante é que a grande maioria desses ataques não pode ser rastreada até um autor ou mentor real. Todas as tentativas de rastreá-los acabam revelando um conjunto de computadores pessoais e dispositivos móveis infectados, usados como intermediários para o ataque.