Beschränken Sie den Zugriff auf die WordPress REST API

Es ist Zeit, die Kontrolle über die WordPress REST API zu übernehmen

English version: Restrict access to the WordPress REST API

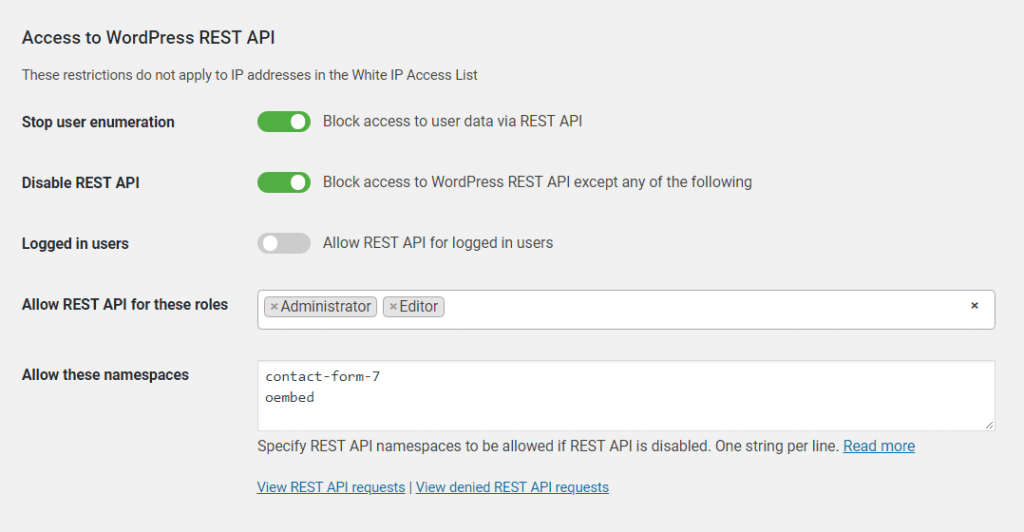

Mit WP Cerber Security können Sie den Zugriff auf die WordPress REST API einschränken oder vollständig blockieren. Dies ist standardmäßig aktiviert. Um den Schutz zu aktivieren, gehen Sie zur Registerkarte „Härtung“ und aktivieren Sie „Zugriff auf WordPress REST API blockieren, mit Ausnahme der folgenden Punkte“ . Dadurch wird der Zugriff auf die REST API blockiert, sofern Sie nicht in den Einstellungsfeldern unten Zugriff darauf gewähren oder eine IP zur White IP Access List hinzufügen.

Wenn Sie Contact Form 7, Jetpack oder ein anderes Plugin verwenden, das REST API nutzt, müssen Sie dessen REST API-Namespaces wie unten beschrieben auf die Whitelist setzen.

Zugriff auf einen bestimmten REST-API-Namespace zulassen

Ein REST-API-Namespace ist ein Teil einer Anfrage-URL, der es WordPress ermöglicht, zu erkennen, welcher Programmcode eine bestimmte REST-API-Anfrage verarbeitet. Um den Namespace zu erhalten, nehmen Sie eine Zeichenfolge zwischen /wp-json/ und dem nächsten Schrägstrich in der REST-URL. Beachten Sie, dass jedes Plugin, das REST-API verwendet, seinen eigenen eindeutigen Namespace verwendet. Die folgende Tabelle zeigt die Namespaces einiger Plugins.

| Plugin | Namensraum |

| Kontaktformular 7 | contact-form-7 |

| Caldera-Formulare | cf-api |

| Yoast SEO | yoast |

| Jetpack | jetpack |

| Schwerkraftformen | gf |

Geben Sie Namespace-Ausnahmen für die REST-API an, falls diese benötigt werden, wie im Screenshot gezeigt

Erlauben Sie Ihren Benutzern die Verwendung der REST-API

Aktivieren Sie „REST-API für angemeldete Benutzer zulassen“, wenn Sie die uneingeschränkte Verwendung der REST-API für jeden autorisierten (angemeldeten) WordPress-Benutzer zulassen möchten.

Beschränken Sie den Zugriff auf die WordPress REST API durch IP-Adressen

Um den Zugriff auf die REST-API von einer bestimmten IP-Adresse oder einem IP-Netzwerk aus zuzulassen, fügen Sie diese zur White IP Access List hinzu.

Um den Zugriff auf die REST-API von einer bestimmten IP-Adresse oder einem IP-Netzwerk vollständig zu blockieren, fügen Sie diese zur Black IP Access List hinzu.

Weiterlesen: Verwenden von IP-Zugriffslisten zum Schutz von WordPress

So stoppen Sie die REST-API-Benutzerenumeration

Um den Zugriff auf Benutzerdaten zu blockieren und die Benutzeraufzählung über die REST-API zu stoppen, müssen Sie die Einstellung Zugriff auf Benutzerdaten über die REST-API blockieren auf der Registerkarte Härtung aktivieren. Diese Sicherheitsfunktion soll Hacker erkennen und daran hindern, Ihre Site nach Benutzeranmeldungen und vertraulichen Benutzerdaten zu durchsuchen.

Wenn es aktiviert ist, blockiert Cerber alle Anfragen an die REST-API und gibt den HTTP-403-Fehler zurück. Sie können solche Ereignisse auf der Registerkarte „Aktivität“ überwachen. Sie werden als „Anfrage an REST-API abgelehnt“ protokolliert.

Der Zugriff auf Benutzerdaten über die WordPress REST API wird immer in zwei Fällen gewährt:

- Für Administratorkonten, d. h. wenn „Benutzerenumeration stoppen“ über REST-API aktiviert ist, haben alle Benutzer mit der Administratorrolle immer Zugriff auf die Benutzerdaten

- Für alle IP-Adressen in der White IP Access List

Was ist REST-API?

Kurz gesagt handelt es sich um eine Technologie, die es zwei verschiedenen Codeteilen (Anwendungen) ermöglicht, miteinander zu kommunizieren und auf standardisierte Weise Daten auszutauschen. Mithilfe der REST-API können Entwickler WordPress-Inhalte von externen Anwendungen erstellen, lesen und aktualisieren, die auf einem Remotecomputer oder einer Website ausgeführt werden. Die WP REST-API ist ab WordPress-Version 4.7.0 standardmäßig aktiviert.

Weiterlesen: Warum es wichtig ist, den Zugriff auf die WP REST API einzuschränken

Entwicklerdokumentation: https://developer.wordpress.org/rest-api/

Wussten Sie, dass Sie die REST-API-Einstellungen auf einer beliebigen Anzahl von Websites remote verwalten können? Aktivieren Sie einen Hauptwebsitemodus auf der Hauptwebsite von Cerber.Hub und einen verwalteten Websitemodus auf Ihren anderen Websites, um alle WP Cerber-Instanzen von einem Dashboard aus zu verwalten.

Nächste Schritte zur Stärkung Ihrer WordPress-Sicherheit

- So blockieren Sie Spam-Benutzerregistrierungen

- So blockieren Sie Spam-Formulareinsendungen

- So blockieren Sie einen WordPress-Benutzer

- So blockieren Sie den Zugriff von einer bestimmten IP-Adresse

- So deaktivieren Sie die Verwendung eines bestimmten Benutzernamens

Was ist Cerber Security überhaupt? Es handelt sich um eine umfassende Sicherheitslösung für WordPress, die aus einem einfachen, aber effektiven Plugin zur Begrenzung der Anmeldeversuche hervorgegangen ist.

OK. But how do I know whether a plugin uses the REST API so I have to add it to the namespace access-list?

1. From the documentation on a plugin.

2. Checking for REST API requests on the Live Traffic page: just click the small “REST API” button above the table.

3. If you know the REST API namespace that is used by a plugin you can search for requests by entering that REST API namespace on the Advanced search form in the “URL contains” field.

4. Disable REST API in the settings completely and check how the plugin works. If the plugin doesn’t work anymore, that means it uses REST API. To find out its namespace look for “Request to REST API denied” events the Activity page.

Mmm… thnx, but that does not really make me happy. I checked e.g. the contact form and that worked because the REST API works for the administrator. For me small blogger with 22 plugins operational this becomes a nuisance and a lot of time and work. Can’t this be done automatically eg by suggesting or something?

And while we are talking, why should I not permit /oembed/ as a permitted namespace? It seems to be used by a robot (and of course Cerber blocks it correctly 🙂 ).

For other questions I will use the support blog as I normally do.

Sorry for the kind of abuse of this blog. Won’t do it again.