ブルートフォース攻撃、DoS攻撃、DDoS攻撃の違いとは?

こうしたサイバー攻撃は、インターネット黎明期からよく知られています。WordPressにとって、これらはセキュリティ上のリスクとなるのでしょうか?どのようなセキュリティツールを使えば、効果的にリスクを軽減できるのでしょうか?そして、実際にそれを成功させる可能性はどれくらいあるのでしょうか?

English version: Brute-force, DoS, and DDoS attacks – what’s the difference?

ブルートフォース攻撃とは、ハッカーがログイン情報、パスワード、暗号化キーなどの認証情報や暗号化されたデータを、総当たり攻撃によって推測する試行錯誤の手法です。ブルートフォース攻撃は、WordPressのハッキングにおいて最も一般的なパスワードクラッキング手法の一つです。

サービス拒否(DoS)攻撃とは、単一のホスト(IPアドレス)から大量の無意味なトラフィック(ジャンクリクエスト)を送り込むことで、ウェブサイトやウェブサーバーを停止させ、本来のユーザーがアクセスできないようにする攻撃です。DoS攻撃は、コンピュータの防御システムを破壊するためにも使用されることがあります。WordPressの一部の機能は、DoS攻撃の攻撃ベクトルとして悪用される可能性があります。例えば、 CVE-2018-6389などです。

DDoS攻撃とは「分散型DoS攻撃」の略です。このような攻撃は、複数のデバイスやボットネットから標的のウェブサイトやウェブサーバーに大量の無意味なトラフィックを送り込むことで行われます。ボットネットとは、ユーザーの知らないうちに悪意のあるソフトウェア(マルウェア)に感染したコンピュータのネットワークで、グループに組織化され、サイバー犯罪者によって制御されています。現代のボットネットには、数万台もの侵害されたモバイルデバイスやデスクトップコンピュータが含まれている場合があります。現代のDDoS攻撃はその性質上、コストがかかり、多くのリソースを必要とします。通常、これは、このような攻撃を指示するのに十分な資金力を持つ強力な敵が存在することを意味します。多くの場合、DDoS攻撃は、悪質な競合他社や政敵によって指示されます。

では、その違いは何でしょうか?

技術的には見た目は異なりますが、ウェブサイトの所有者の視点から見ると、違いは攻撃の目的だけです。

DoS攻撃とDDoS攻撃はどちらも同じ目的を持っています。それは、標的となるウェブサイトやウェブサーバーをダウンさせ、そこから利益を得ることです。DDoS攻撃は、防御システムを破壊して管理者権限を取得するために行われる場合もあります。

ブルートフォース攻撃の目的は、標的のウェブサイトへの管理者権限を取得し、侵入者/ハッカーが実行したい違法行為を行うことです。典型的な活動内容は以下のとおりです。

- 正規ユーザーを偽のウェブサイトに誘導して個人データを盗む

- 被害者のウェブサイト上で正規の支払いフォームを模倣したフィッシングページを作成する

- 顧客データベースから個人データを盗む

- 他のウェブサイトを攻撃するためのツールとして利用するために、ウェブサーバーにバックドアやトロイの木馬をインストールする。

- 管理者および顧客のコンピュータに感染させる悪意のあるソフトウェアをインストールする

- 信頼できるウェブサイトのコンテンツを改ざんして、フィッシングサイトへのリンクを挿入する

これらの攻撃はWordPressにどのような影響を与えるのでしょうか?

WordPressはデフォルトでは、ログインフォーム、 REST API 、XML-RPC、または特別な認証クッキーの送信を通じて、無制限のログイン試行を許可しています。そのため、前述の総当たり攻撃によってパスワードが比較的容易に解読される可能性があります。

WordPressを保護し、これらの攻撃を軽減する方法

ブルートフォース攻撃とDoS攻撃はどちらも、ウェブサイトにセキュリティソフトウェアをインストールすることで効果的に軽減できます。どちらの場合も、専門知識は必要なく、無料でその保護を受けることができます。

- WordPressに対するブルートフォース攻撃は、WP Cerberプラグインによって効果的に軽減できます。このプラグインは、その他のセキュリティ機能の中でも、XML-RPCおよびREST APIインターフェースを保護します。

- DoS攻撃は、特別なWebサーバー設定で軽減できます。セキュリティプラグインをインストールするだけでは、これは実現できません。最善の方法は、NGINXのレート制限ルールを使用することです。弊社の推奨事項をご覧ください: WordPressをフォートノックスのように安全にしましょう。

残念ながら、DDoS攻撃はWebサーバーレベルやWordPressプラグインだけでは軽減できません。DDoS攻撃を効果的に軽減するには、ホスティングプロバイダーのネットワークに専用のハードウェアを設置する必要があります。DDoS攻撃は性質上、軽減には膨大な計算リソースが必要となり、ホスティングプロバイダーからサブスクリプション方式でサービスとして提供されます。ブルートフォース攻撃やDoS攻撃とは異なり、すべてのDDoS攻撃が確実に軽減されるとは限りません。攻撃の威力、DDoS対策システムの性能、そしてセキュリティプロバイダーが割り当て可能なネットワーク帯域幅によって、軽減の成否は大きく左右されます。

WordPressを分散型DoS攻撃から保護するための最も手頃なソリューションの1つは、Cloudflareサービスを利用することです。しかし、知っておくべき、考慮すべきデメリットがいくつかあります。Cloudflareは、ドメインのすべてのDNSレコード、ウェブサイトとの間のWebトラフィック、顧客の個人データなど、あらゆるものを制御します。なぜなら、すべてのトラフィックとデータは、暗号化されていない状態でCloudflareプロキシサーバーを経由するからです。一部のユーザーは、Cloudflareによってウェブサイトの所有者がブロックされるという問題も報告しています。したがって、私たち多くのユーザーと同様に、DDoS攻撃に問題がないのであれば、余計な手間をかける可能性のあるレイヤーをもう1つ追加する必要はありません。

Cloudflare を利用することに決めたら、 WP Cerber 用の特別な Cloudflare アドオンを使用することをお勧めします。

侵入者を捕まえる

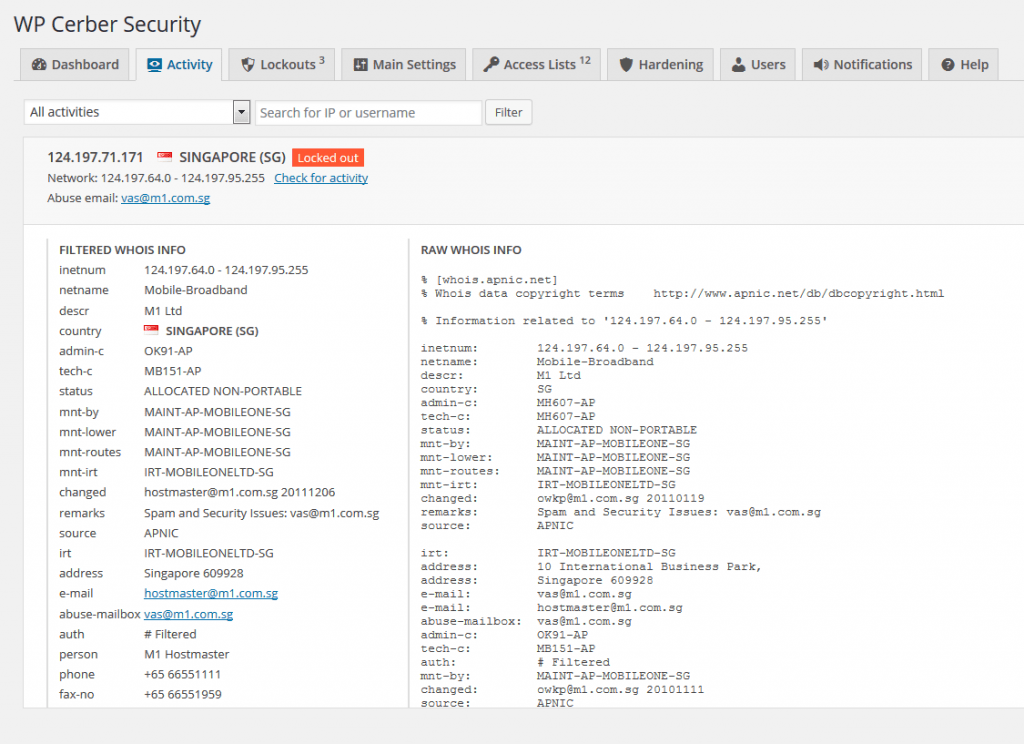

攻撃の物理的な発生源(コンピュータ、モバイルデバイスなど)は簡単に特定できます。

WP Cerber Security & Antispam をインストールしている場合は、こちらの記事をご覧ください:侵入者の IP について詳しく知ろう。最も残念なのは、これらの攻撃の大部分は実際の実行者やマスターにたどり着けないことです。追跡を試みるたびに、攻撃の中間地点として使用される、感染したパーソナルコンピュータやモバイルデバイスのセットに行き着きます。