WP Cerber Security 8.4

English version: WP Cerber Security 8.4

Die Cybersicherheitslandschaft ist im Wandel, und Cyberkriminalität entwickelt sich ständig weiter. Daher ist es entscheidend, unsere Sicherheitsmaßnahmen kontinuierlich zu verbessern. Mit jeder neuen Version machen wir WP Cerber noch leistungsfähiger, indem wir zahlreiche Verbesserungen an den Sicherheitsalgorithmen implementieren – einige davon sind sichtbar, andere arbeiten im Hintergrund.

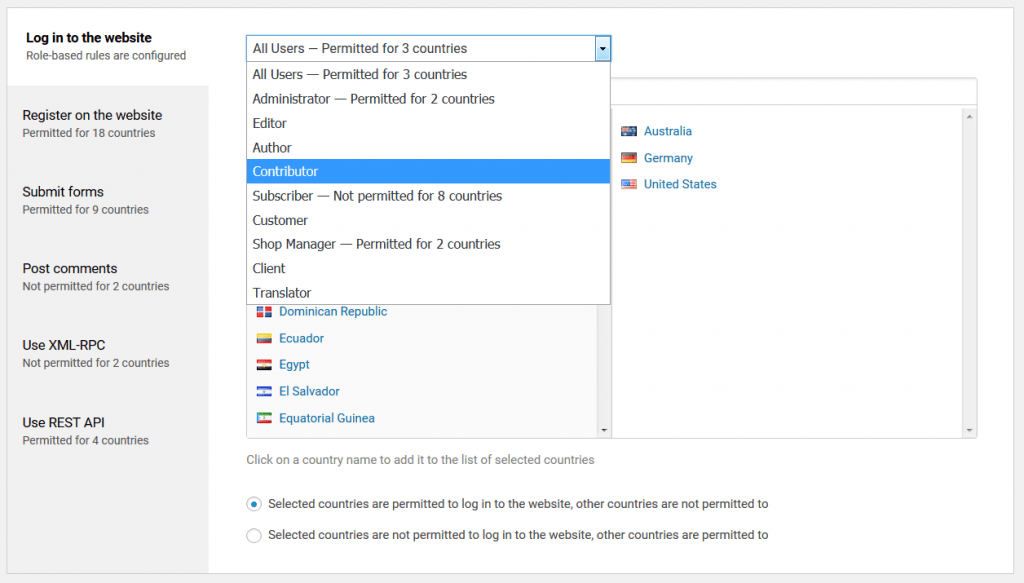

Flexiblere länderspezifische Zugangspolitiken

Erhalten Sie mehr Flexibilität und eine detailliertere Kontrolle darüber, aus welchen Ländern sich Benutzer bei Ihrem WordPress anmelden dürfen. Die länderbasierte Geo-Zugriffskontrolle ermöglicht nun die Konfiguration rollenbasierter Zugriffsregeln sowie erweiterter rollenbasierter 2FA-Richtlinien . Kurz gesagt: Sie können für jede Benutzerrolle individuell eine Liste von Ländern festlegen, aus denen sich Benutzer anmelden dürfen. Administratoren können sich beispielsweise nur aus Australien und Deutschland anmelden, während sich alle anderen Benutzer aus den USA, Kanada und Brasilien anmelden können.

Rollenbasierte Regeln haben für alle Benutzer eine höhere Priorität als allgemeine Regeln. Für IP-Adressen auf der Whitelist werden keine länderbasierten Geo-Regeln angewendet.

Wird ein Anmeldeversuch aufgrund einer Länderbeschränkung blockiert, wird dieser Versuch im Aktivitätsprotokoll als „Durch Länderregel blockiert“ gekennzeichnet.

Hinweis: Um den Zugriff auf das WordPress-Dashboard für angemeldete Benutzer zu sperren, konfigurieren Sie eine Richtlinie auf der Administrationsseite „ Benutzerrichtlinien“ .

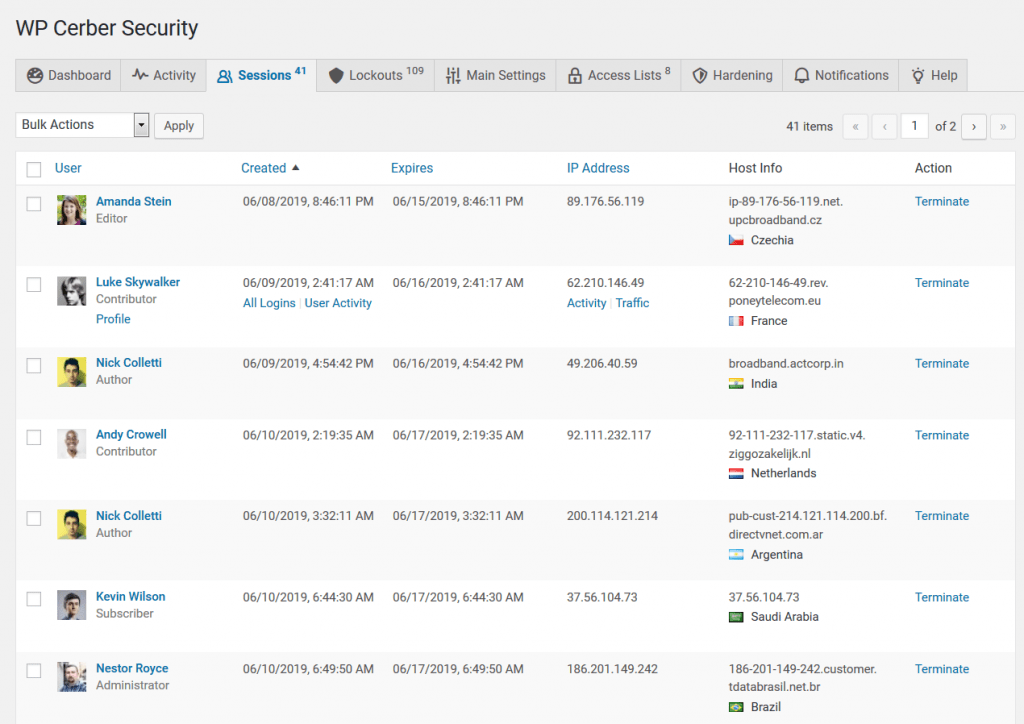

Richtige Verwaltung von Benutzersitzungen

WordPress bietet keine native Funktion zur Überwachung und Verwaltung von Benutzersitzungen. Mit dem WP Cerber Session Manager erhalten Sie jedoch ein leistungsstarkes Werkzeug, um diese effektiv zu verwalten und angemeldete Benutzer zu kontrollieren.

Nutzen Sie Massenaktionen, um die Sitzungen ausgewählter Benutzer zu beenden oder einen bestimmten Benutzer zu sperren . Über Links in einer Zeile gelangen Sie zum Benutzeraktivitätsprotokoll oder zum Protokoll aller Anfragen von der IP-Adresse, die für die Anmeldung auf der Website verwendet wurde. Wenn Sie Cerber.Hub aktivieren, können Sie die Sitzungen von Benutzern auf beliebig vielen Websites über ein einziges WordPress-Dashboard verwalten und mit einem Klick zwischen ihnen wechseln.

Weitere Verbesserungen und Aktualisierungen

Der Zugriff auf Benutzerdaten über die WordPress REST API wird Administratorkonten immer gewährt. Das bedeutet, dass, wenn die Option "Stop user enumeration" über die REST API aktiviert ist, alle Benutzer mit der Administratorrolle immer Zugriff auf die Benutzerdaten haben.

Die Funktion für benutzerdefinierte Anmeldeseiten wurde aktualisiert, um mögliche Konflikte mit Themes und anderen Plugins zu vermeiden.

Die Behandlung von Dateisystemfehlern, die während des Malware-Scans und der Integritätsprüfung auftreten können, wurde verbessert: Zusätzliche Diagnoseinformationen werden im Debug-Protokoll von Cerber protokolliert, wenn in den Scannereinstellungen die Option „Diagnoseprotokollierung aktivieren“ eingeschaltet ist.

Verbesserte Kompatibilität mit Betriebssystemen, die die PHP-Konstante GLOB_BRACE nicht nativ unterstützen. Auf solchen Systemen erzeugte die Integritätsprüfung eine Warnmeldung im Serverprotokoll: PHP-Warnung: Verwendung der undefinierten Konstante GLOB_BRACE – angenommen wird „GLOB_BRACE“.

Was ist WP Cerber Security überhaupt?

Es handelt sich um eine umfassende, mit fünf Sternen bewertete und ständig verbesserte Sicherheitslösung für WordPress. Das Plugin schützt Websites mit einer fortschrittlichen Web Application Firewall (WAF) , einem Malware-Scanner und einem Anti-Spam-Filter . In der Professional-Version werden zusätzlich Analysedaten aus der spezialisierten Cerber Security Cloud (CSC) eingebunden, wodurch ein herausragendes Sicherheitsniveau erreicht und Website-Betreibern Zeit und Geld gespart werden.

CSC überwacht die Aktivitäten von Cyberkriminellen weltweit und unterhält eine Echtzeitdatenbank mit bösartigen IP-Adressen, die dafür bekannt sind, Spam zu verbreiten, Websites anzugreifen und in sie einzudringen, Software-Schwachstellen auszunutzen und andere ähnliche Formen bösartiger Aktivitäten auszuführen.

Siehe auch: Was war neu in der vorherigen Version des Plugins?