WP Cerber Security 8.4

English version: WP Cerber Security 8.4

El panorama actual de la ciberseguridad está cambiando y el cibercrimen evoluciona. Por ello, es fundamental mejorar constantemente nuestro arsenal de seguridad. Con cada nueva versión, reforzamos WP Cerber implementando múltiples mejoras en sus algoritmos de seguridad; algunas son visibles, otras están ocultas.

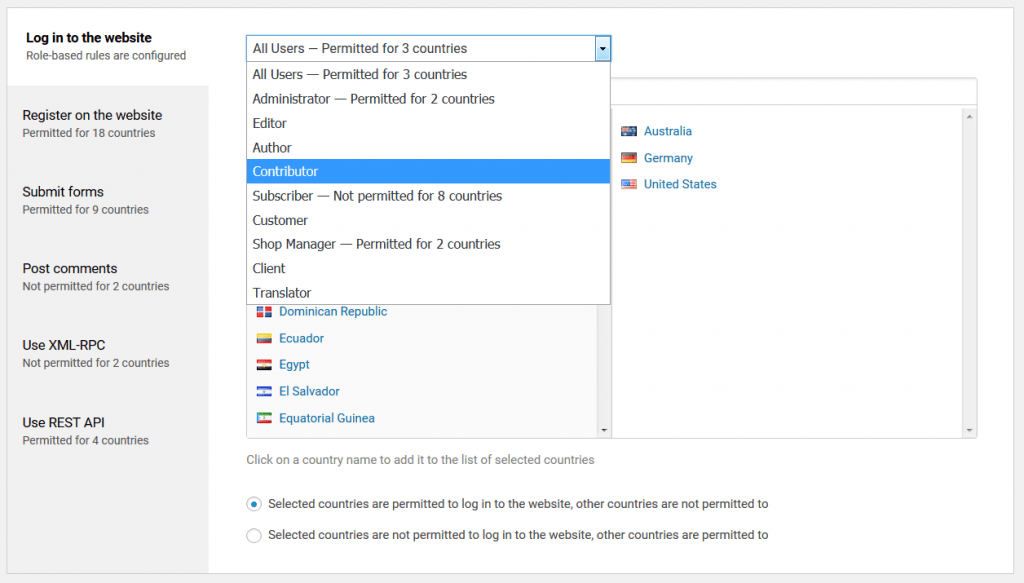

Políticas de acceso más flexibles basadas en el país.

Obtén un control más flexible y preciso sobre los países permitidos para iniciar sesión en tu WordPress. Ahora, el motor de control de acceso geográfico (GEO) permite configurar reglas de acceso basadas en roles, así como políticas avanzadas de autenticación de dos factores (2FA) basadas en roles . En resumen, puedes configurar una lista de países desde los que los usuarios pueden iniciar sesión para cada rol individualmente. Por ejemplo, los administradores solo pueden iniciar sesión desde Australia y Alemania, mientras que el resto de los usuarios pueden hacerlo desde Estados Unidos, Canadá y Brasil.

Las reglas basadas en roles tienen mayor prioridad que las reglas comunes para todos los usuarios . Para las direcciones IP incluidas en la Lista Blanca de Acceso IP, no se aplican reglas geográficas basadas en países.

Si un intento de inicio de sesión se bloquea debido a una restricción de país, en el registro de actividad ese intento se marca como "Bloqueado por regla de país".

Sugerencia: Para bloquear el acceso al panel de control de WordPress a los usuarios registrados, configure una política en la página de administración de Políticas de usuario .

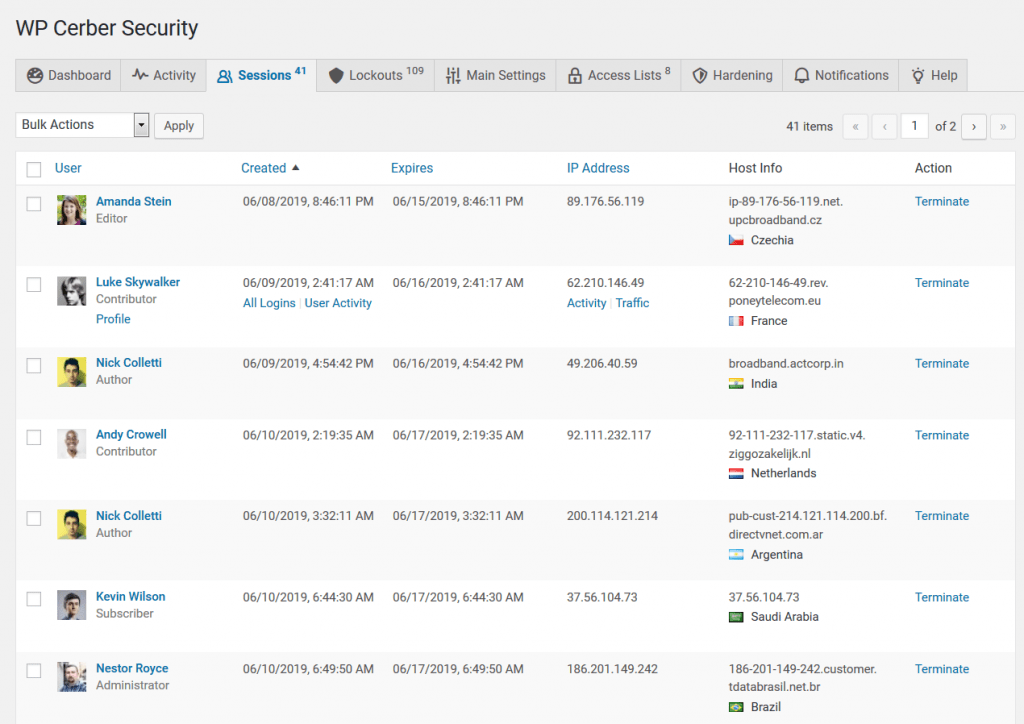

Gestión de sesiones de usuario bien hecha

WordPress no incluye de forma nativa ninguna función para monitorizar y gestionar las sesiones de los usuarios. Sin embargo, con el gestor de sesiones WP Cerber, dispones de una potente herramienta para gestionarlas y controlar eficazmente a los usuarios conectados.

Utilice acciones masivas para finalizar las sesiones de usuarios seleccionados o bloquear a un usuario específico . Utilice los enlaces en una fila para acceder al registro de actividad del usuario o al registro de todas las solicitudes desde la dirección IP utilizada para iniciar sesión en el sitio web. Si habilita Cerber.Hub, puede administrar las sesiones de los usuarios en cualquier número de sitios web desde un único panel de WordPress, alternando entre ellos con un solo clic.

Otras mejoras y actualizaciones

El acceso a los datos de los usuarios a través de la API REST de WordPress siempre se concede a las cuentas de administrador, lo que significa que si la opción "Detener la enumeración de usuarios" a través de la API REST está habilitada, todos los usuarios con el rol de administrador siempre tendrán acceso a los datos de los usuarios.

La función de página de inicio de sesión personalizada se ha actualizado para eliminar posibles conflictos con temas y otros complementos.

Se ha mejorado el manejo de los errores del sistema de archivos que pueden ocurrir durante el análisis de malware y la verificación de integridad : se registra información de diagnóstico adicional en el registro de depuración de Cerber si la opción "Habilitar registro de diagnóstico" en la configuración del escáner está activada.

Compatibilidad mejorada con sistemas operativos que no admiten de forma nativa la constante PHP GLOB_BRACE. En dichos sistemas, el uso del verificador de integridad generaba un mensaje de advertencia en el registro del servidor: PHP Warning: Use of undefined constant GLOB_BRACE – assume 'GLOB_BRACE'.

¿Qué es WP Cerber Security, exactamente?

Se trata de una solución de seguridad integral, con calificación de cinco estrellas y en constante mejora para WordPress. El plugin protege los sitios web con un firewall de aplicaciones web (WAF) avanzado , un escáner de malware y un motor antispam . Reforzado con datos analíticos de la nube especializada Cerber Security Cloud (CSC) en su versión profesional , proporciona un nivel de seguridad excepcional, ahorrando tiempo y dinero a los propietarios de sitios web.

CSC supervisa la actividad ciberdelictiva en todo el mundo y mantiene una base de datos en tiempo real de direcciones IP maliciosas conocidas por difundir spam, atacar y penetrar sitios web, intentar explotar vulnerabilidades de software y otras formas similares de actividad maliciosa.

Véase también: Novedades de la versión anterior del plugin