Configuration de la détection d'adresse IP

Il est crucial pour WP Cerber de détecter correctement toutes les adresses IP.

English version: Configuring IP address detection

Sur certains serveurs web, WP Cerber ne peut pas détecter automatiquement les adresses IP en raison d'une configuration serveur non standard ou de l'utilisation d'un proxy inverse. Par conséquent, WP Cerber est incapable de protéger votre site web et peut même vous empêcher d'accéder à votre tableau de bord WordPress.

Votre site web est-il protégé par un proxy ?

Un proxy inverse est un serveur web spécialisé qui se place devant un serveur web et transfère les requêtes des clients vers les sites web hébergés sur ce serveur.

Tout d'abord, essayez d'activer l'option « Mon site est derrière un proxy inverse » dans les paramètres principaux et vérifiez comment WP Cerber détecte les adresses IP, comme décrit ci-dessous. Sachez que l'activation de ce paramètre présente un risque de sécurité si votre site web n'est pas protégé par un proxy.

Assurez-vous que WP Cerber détecte correctement les adresses IP.

- Ouvrez la page « Quelle est mon adresse IP ? » dans votre navigateur.

- Ouvrez un deuxième onglet (fenêtre) de navigateur et accédez à l'onglet Outils / Diagnostic de votre installation WP Cerber sur votre site web.

- Trouvez la ligne « Votre adresse IP est détectée comme » dans la section « Informations système ».

- Comparez l'adresse IP affichée sur la page « Quelle est mon adresse IP ? » à celle indiquée dans la ligne « Votre adresse IP est détectée comme ». Si les deux adresses IP sont identiques, WP Cerber est correctement configuré. Sinon, suivez les étapes ci-dessous.

Et ensuite ?

Si, après avoir activé l'option « Mon site est derrière un proxy inverse », WP Cerber ne détecte pas correctement les adresses IP, vous devez définir une constante spécifique , CERBER_IP_KEY, dans le fichier wp-config.php . WP Cerber l'utilisera comme clé pour obtenir les adresses IP à partir de la variable $_SERVER . Consultez les instructions ci-dessous.

Configuration de la constante CERBER_IP_KEY

- Trouvez votre adresse IP actuelle sur la page « Quelle est mon adresse IP ? »

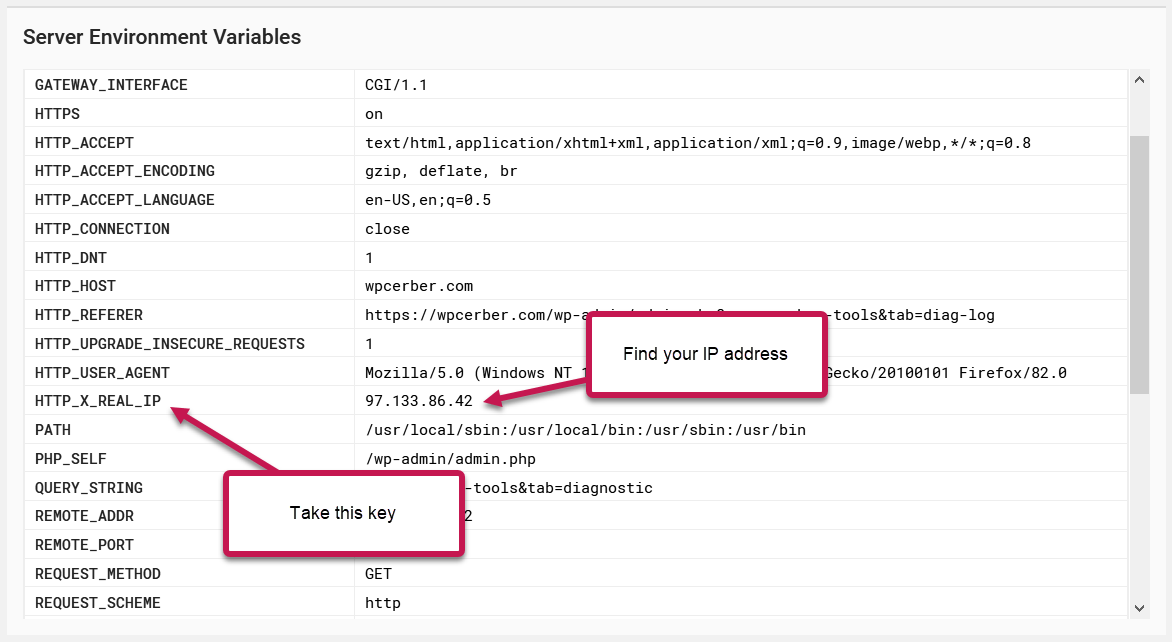

- Accédez à la page d'administration Outils , qui se trouve dans le menu d'administration WP Cerber, et cliquez sur l'onglet Diagnostic .

- Faites défiler vers le bas jusqu'à la section Variables d'environnement du serveur

- Trouvez votre adresse IP dans l'une des lignes affichées dans la section

- Dans la première cellule de la ligne correspondant à votre adresse IP, vous verrez une clé. Dans l'exemple ci-dessous, cette clé est HTTP_X_REAL_IP . Nous vous conseillons d'utiliser une clé ne commençant pas par HTTP_ . N'utilisez cette clé qu'en dernier recours.

- Prenez la clé et ajoutez la ligne suivante avec votre clé au début du fichier wp-config.php (après la ligne contenant <?php)

définir('CERBER_IP_KEY', 'HTTP_X_REAL_IP' );

Remarque : La clé HTTP_X_REAL_IP est donnée à titre d’exemple ; vous devez trouver et utiliser votre propre clé.

Implications de sécurité liées à l'utilisation de l'en-tête HTTP « X-Forwarded-For »

Si l'option « Mon site derrière un proxy inverse » est activée, WP Cerber utilise l'en-tête HTTP « X-Forwarded-For » (XFF) pour détecter l'adresse IP du client d'origine lorsque les requêtes vers un site web transitent par un serveur proxy inverse ou un répartiteur de charge, comme par exemple un proxy Cloudflare. Dans le cadre de l'utilisation de listes de contrôle d'accès (ACL) basées sur les adresses IP, telles que les ACL de WP Cerber , l'utilisation de l'en-tête XFF peut engendrer des problèmes de sécurité si elle n'est pas correctement configurée.

Si l'option « Mon site est derrière un proxy inverse » est activée sur un site web qui n'est pas protégé par un serveur proxy, un attaquant peut falsifier l'en-tête XFF d'une requête et ainsi contourner les règles de la liste de contrôle d'accès (ACL) s'il connaît les entrées de cette liste. En effet, l'attaquant peut définir l'en-tête XFF sur une adresse IP autorisée par les règles de la liste de contrôle d'accès, ce qui lui permet d'obtenir un accès non autorisé.

Pour atténuer ce risque, il est important d'activer l'option « Mon site est derrière un proxy inverse » sur un site web connecté à Internet uniquement via un serveur proxy.