WordPressをCVE-2018-6389によるDoS攻撃から保護する方法

WP Cerber Security 6.2では、最近発見された脆弱性CVE-2018-6389を悪用するサービス拒否(DoS)攻撃に対する保護機能が追加されました。

English version: How to protect WordPress against CVE-2018-6389 DoS attacks

これは重大な脆弱性ではなく、ハッカーが被害者のウェブサイトに侵入できるようなものではありません。むしろ、WordPressで構築されたウェブサイトを誰でも簡単に機能停止させてしまう設計上の欠陥です。悪意のある攻撃者はこれを利用してオンラインストアをダウンさせることができます。この攻撃は、誰でもどのコンピュータからでも開始できます。特別な知識やソフトウェアは必要ありません。

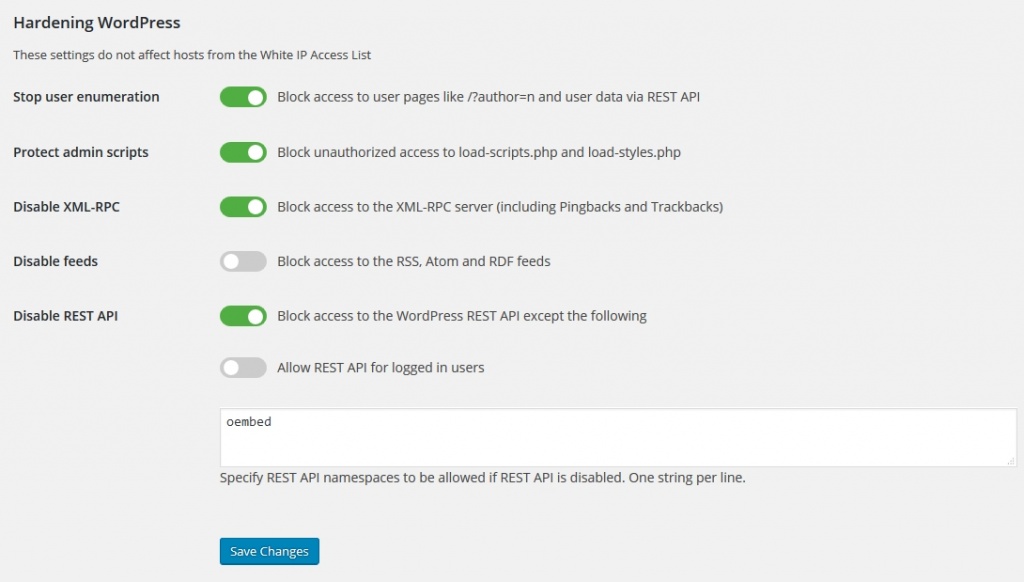

プラグインの保護機能はデフォルトでは無効になっています。有効にすると、認証されたユーザーのみがload-scripts.phpとload-styles.phpスクリプトにアクセスできるようになります。

CVE-2018-6389 DoS 攻撃に対する保護を有効にするには、 [強化]タブに移動し、 [load-scripts.php および load-styles.php への不正アクセスをブロック] を有効にして、[変更を保存] をクリックします。この設定を有効にすると、一連のセキュリティ ルールが .htaccess ファイルに追加され、認証されたユーザーごとに、Web サーバーのみが認識する特別な Cookie が設定されます。標準の WordPress ログイン フォームで使用されるスタイルとスクリプトは、連結せずに読み込まれます。連結を停止するには、プラグインはログインしていないすべての訪問者に対して CONCATENATE_SCRIPTS 定数を定義します。

CVE-2018-6389 の詳細はこちらをご覧ください

- https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2018-6389

- https://securityaffairs.co/wordpress/68709/hacking/cve-2018-6389-wordpress-dos-flaw.html

- https://thehackernews.com/2018/02/wordpress-dos-exploit.html

複数のウェブサイトでこれらの設定をリモートで構成できることをご存知ですか?メインウェブサイトでCerber.Hubマスターモードを有効にし、他のウェブサイトでスレーブモードを有効にすることで、クリック一つでウェブサイトを切り替えながら、1つのWordPressダッシュボードからすべてのWP Cerberインスタンスを管理できます。

Hi,

Is it still relevant for wordpress 4.9.6 version?

Why it should not be?