IP-toegangslijsten gebruiken om de toegang te beperken en WordPress te beschermen.

Een krachtige engine voor toegangslijsten stelt u in staat WordPress te beschermen met een vrijwel onbeperkt aantal IP-adressen, netwerken, IP-bereiken en combinaties daarvan.

English version: Using IP Access Lists to limit access and protect WordPress

Een IP-toegangslijst (ook wel ACL genoemd) stelt u in staat de toegang tot het WordPress-beheerpaneel en belangrijke WordPress-functies te beperken en inlog- en registratieformulieren te beschermen tegen ongewenste computers en bots.

WP Cerber ondersteunt twee soorten toegangslijsten: een witte IP-toegangslijst en een zwarte IP-toegangslijst . Beide toegangslijsten worden handmatig beheerd door de websitebeheerder op de pagina met toegangslijstinstellingen . Daarnaast kan een IP-adres aan de toegangslijsten worden toegevoegd via de activiteitenpagina. De toegangslijsten kunnen eenvoudig worden geëxporteerd naar of geïmporteerd vanuit een bestand via de beheerpagina 'Tools'.

Let op: voordat u toegangslijsten kunt gebruiken, moet u ervoor zorgen dat Cerber IP-adressen correct detecteert. Hoe u dat doet, leest u in Aan de slag .

Aanvullende opmerking als uw WordPress-website gebruikmaakt van Cloudflare .

Door IP-adressen toe te voegen aan de Black IP Access List , blokkeert u de mogelijkheid om in te loggen op de site, formulieren te verzenden en onveilige/schadelijke verzoeken te doen aan essentiële WordPress-functionaliteiten die worden beschermd door WP Cerber.

- IP-adres weigeren om in te loggen op de website

- IP-adres weigeren voor registratie op de website

- IP-adres blokkeren voor het plaatsen van reacties en het verzenden van formulieren

- Het IP-adres volledig blokkeren voor gebruik van de WP REST API.

- Het gebruik van XML-RPC door IP-adressen volledig blokkeren.

- Blokkeer de toegang tot WordPress PHP-scripts die doorgaans door bots en hackers worden gebruikt: wp-login.php, wp-signup.php, wp-register.php

Wanneer u een specifiek IP-adres, subnet of IP-bereik toevoegt aan de lijst met witte IP-adressen, staat u deze IP-adressen toe om het beveiligingsbeleid en de instellingen van de plugin te negeren en onbeperkt gebruik te maken van WordPress-functies die door WP Cerber worden beschermd.

- Sta toe dat IP-adressen zonder limiet op het aantal inlogpogingen op de site kunnen inloggen (als u de optie 'Inloglimietregels toepassen op IP-adressen in de witte IP-toegangslijst' in de inloglimietinstellingen uitschakelt).

- IP-adres toestaan om spamcontrole te omzeilen

- IP-adressen toestaan om landspecifieke geografische toegangsregels te omzeilen

- IP-adressen toestaan om tweefactorauthenticatie te omzeilen

- Sta IP-aanmelding toe als de Citadel-modus actief is.

- Sta IP-adressen toe om zich via het registratieformulier te registreren als registratie is ingeschakeld in de WordPress-instellingen.

- Sta IP toe om de WP REST API onbeperkt te gebruiken.

- Sta IP toe om de XML-RPC-interface zonder beperkingen te gebruiken.

Wat is de volgorde van bewerkingen in IP-toegangslijsten?

De lijst met toegestane IP-adressen (White IP Access list) heeft de hoogste prioriteit en wordt als eerste gecontroleerd. Vervolgens wordt het IP-adres vergeleken met de lijst met geblokkeerde IP-adressen (Black IP Access list) en daarna met de lijst met geblokkeerde IP-adressen. Tot slot controleert WP Cerber de specifieke plugininstellingen die u hebt geconfigureerd. Dit betekent dat als een specifiek IP-adres in de lijst met toegestane IP-adressen staat, het toegang krijgt en er geen verdere controles worden uitgevoerd.

De volgorde waarin bewerkingen in een shortlist worden uitgevoerd. Als een IP-adres overeenkomt met een van de volgende stappen, worden er geen verdere controles uitgevoerd .

- De witte IP-toegangslijst staat IP-adressen onvoorwaardelijk toe.

- De zwarte IP-toegangslijst blokkeert IP-adressen onvoorwaardelijk.

- De lijst met geblokkeerde IP-adressen; IP-adressen die in de lijst voorkomen, worden geweigerd.

- Controleer een specifieke WP Cerber-instelling.

Let op: wanneer u WP Cerber activeert, wordt uw computernetwerk, inclusief uw IP-adres, automatisch toegevoegd aan de lijst met veilige toegangsrechten om te voorkomen dat u per ongeluk wordt buitengesloten.

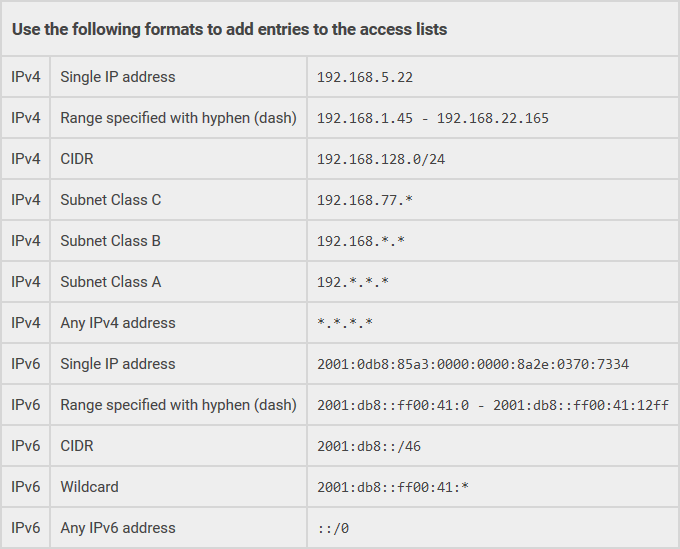

Mogelijke formaten van vermeldingen in toegangslijsten

Belangrijke opmerkingen over IP-toegangslijsten voor WordPress

- Je kunt niet tegelijkertijd hetzelfde IP-adres of netwerk toevoegen aan de zwarte en witte toegangslijsten.

- IP-adressen in de toegangslijsten worden nooit geblokkeerd door WP Cerber.

- De IP-toegangslijsten beperken de toegang tot statische bestanden zoals foto's en afbeeldingen die u naar de WordPress-mediabibliotheek hebt geüpload, JavaScript- en CSS-bestanden niet. Dit komt doordat deze bestanden worden verwerkt door een front-endserver zonder dat WordPress en dus de code van Cerber worden aangeroepen. Als u de toegang tot alle statische bestanden wilt blokkeren, kunt u overwegen een externe cloudfirewall te gebruiken in combinatie met een Cloudflare-add-on .

- Wanneer je de WP Cerber-plugin installeert en activeert, wordt je computernetwerk automatisch toegevoegd aan de lijst met toegestane IP-adressen.

- De toegangslijsten kunnen eenvoudig naar een bestand worden geëxporteerd en vervolgens op een andere website worden geïmporteerd waarop de WP Cerber-plugin is geïnstalleerd.

Integratie met externe firewalls

Je kunt een Cloudflare-add-on gebruiken om toegangslijstvermeldingen te synchroniseren met de cloudgebaseerde firewall van Cloudflare. Houd er echter rekening mee dat de firewall van Cloudflare, in tegenstelling tot WP Cerber, geen willekeurige IP-bereiken of CIDR-netwerken ondersteunt. Het ondersteunt alleen afzonderlijke IP-adressen en netwerken met klassen zoals A, B, C.

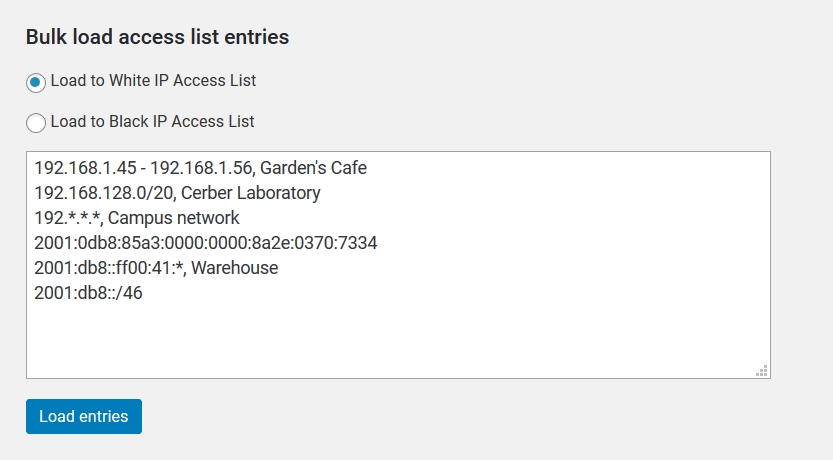

Bulkimport van ACL-items

U kunt ACL-vermeldingen importeren op de beheerderspagina van Tools. Voer nieuwe toegangslijstvermeldingen in, één item per regel. Om een optionele opmerking toe te voegen, gebruikt u het CSV-formaat met een komma na het IP-adres.

I want to avoid dynamic IP adresses, but how to avoid accesing from IP’s that include in their name “dyna”? (for example like dynamic.jazztel.es)

Thank you

As of now, the plugin doesn’t support filtering/blocking IP addresses based on their domain names. Whether they are dynamic or static. Resolving IP addresses to domain names is way too time-consuming to perform it for each request to a website. We have to detect and block offensive and malicious IP addresses regardless of their domain names.