Je reçois le message « Recherche de code vulnérable »

English version: I’m getting “Probing for vulnerable code”

En fonctionnement normal, le pare-feu de WP Cerber inspecte toutes les requêtes entrantes vers votre site web et bloque celles qui sont suspectes ou malveillantes. Il est normal de voir apparaître des requêtes marquées « Recherche de code vulnérable ». De nos jours, elles sont fréquentes et signifient que le pare-feu a identifié une requête comme malveillante et l'a bloquée. Vous pouvez les observer lorsque des robots et des cybercriminels analysent votre site web à la recherche de failles et de vulnérabilités dans les extensions et les thèmes.

Il arrive, rarement, que le pare-feu bloque par erreur des requêtes légitimes. Si vous rencontrez un problème et recevez plusieurs messages d'erreur « Recherche de code vulnérable » pour une URL donnée, et que ce comportement affecte le fonctionnement du site web, cet article vous aidera à résoudre rapidement ce problème.

Ce problème survient généralement lorsqu'on utilise une extension WordPress dont le code est défectueux, ou lorsque le thème WordPress actif ajoute des liens malformés vers les pages publiques du site. Plus rarement, cela peut se produire si le site a été migré d'anciennes pages PHP vers WordPress et que des règles de redirection dirigent les visiteurs et les moteurs de recherche vers les nouvelles pages du nouveau site.

Il existe deux façons simples de résoudre ce problème.

- Vous pouvez autoriser les requêtes vers une URL spécifique à contourner les règles de sécurité de Traffic Inspector .

- Vous pouvez autoriser les requêtes provenant d'adresses IP figurant sur une liste blanche à contourner les règles de sécurité de Traffic Inspector .

Remarque : vous n'avez rien à faire si ces requêtes bloquées sont générées par Googlebot ou d'autres robots d'exploration et d'indexation, car ces blocages n'empêchent pas les moteurs de recherche d'explorer et d'indexer les pages Web normales.

Comment exclure des requêtes de l'inspection en spécifiant une URL

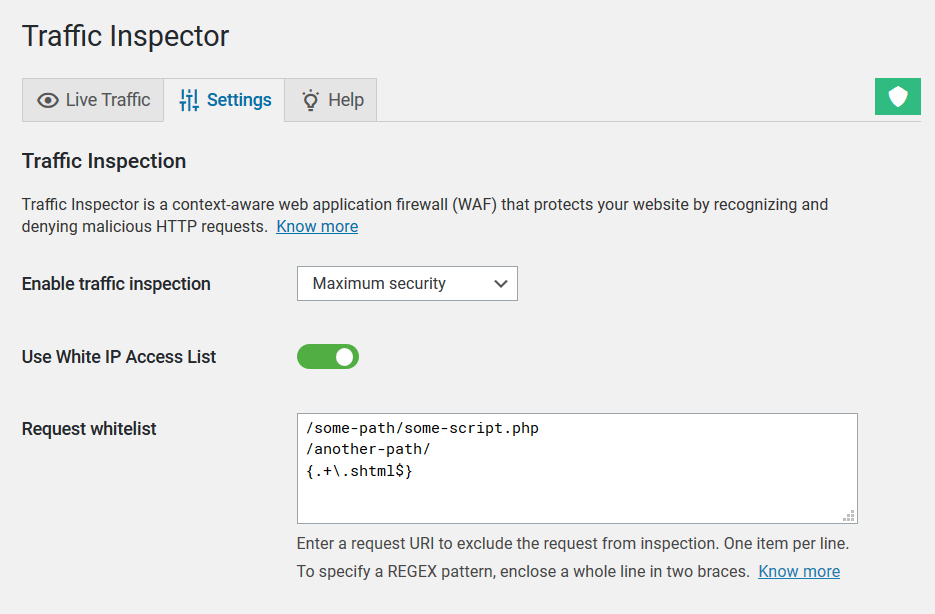

Pour exclure de l'inspection les requêtes adressées à une URL spécifique de votre site web, utilisez le champ de configuration « Liste blanche des requêtes » situé sur la page d'administration des paramètres de Traffic Inspector.

Dans ce champ, vous devez saisir une chaîne de requête sans le nom de domaine du site web ni les paramètres de requête (paramètres GET). Autrement dit, vous devez extraire la partie de l'URL qui commence juste après le nom de domaine et se termine par un point d'interrogation, le cas échéant. Vous pouvez spécifier autant d'exceptions que nécessaire (une par ligne).

Prenons cet exemple. Vous devez exclure de l'inspection toutes les requêtes dont l'URL est légitime, par exemple : https://wpcerber.com /some-path/some-script.php ?something=123 . Dans ce cas, ajoutez la chaîne suivante : /some-path/some-script.php au champ « Liste blanche des requêtes » .

La liste blanche des requêtes prend en charge les expressions régulières (REGEX). Pour spécifier un modèle REGEX, placez-le entre deux accolades { }. Indiquez chaque modèle sur une ligne distincte.

Par exemple, pour exclure toutes les requêtes vers les pages ayant l'extension .shtml , saisissez la chaîne suivante : {.+\.shtml$} . Pour exclure toutes les requêtes vers les anciennes pages du site web ayant l'extension .php , saisissez la chaîne suivante : {.+\.php$}

Remarque concernant l'échappement : si vous utilisez la barre oblique / dans votre expression régulière, vous devez l'échapper avec la barre oblique inverse \ comme ceci : \/

Comment exclure des requêtes de l'inspection en ajoutant une adresse IP à la liste blanche

Au lieu d'autoriser une URL spécifique, vous pouvez autoriser et exclure de l'inspection toutes les requêtes provenant d'une adresse IP ou d'un réseau spécifique. Vous pouvez le faire en deux étapes simples :

- Ajoutez une adresse IP ou un réseau de confiance à la liste blanche d'accès IP.

- Accédez à la page des paramètres de Traffic Inspector et activez l'option « Utiliser la liste d'accès IP blanche ».

Pourquoi voyez-vous « Recherche de code vulnérable » ?

Une requête a été inspectée et identifiée comme nuisible pour WordPress par le pare-feu d'applications Web (WAF) de Cerber appelé Traffic Inspector .

Qu'est-ce que WP Cerber Security, au juste ? C'est une solution de sécurité complète et en constante amélioration pour WordPress, qui a évolué à partir d'un plugin simple mais efficace de limitation des tentatives de connexion .