Konfiguration der IP-Adressenerkennung

Für WP Cerber ist es entscheidend, alle IP-Adressen korrekt zu erkennen.

English version: Configuring IP address detection

Auf manchen Webservern kann WP Cerber IP-Adressen aufgrund einer nicht standardmäßigen Serverkonfiguration oder des Betriebs der Website hinter einem Reverse-Proxy nicht automatisch erkennen. Das bedeutet, dass WP Cerber Ihre Website nicht schützen kann und Sie sogar vom WordPress-Dashboard aussperren kann.

Befindet sich Ihre Website hinter einem Proxy?

Ein Reverse-Proxy ist ein spezialisierter Webserver, der vor einem Webserver sitzt und Clientanfragen an auf dem Webserver gehostete Websites weiterleitet.

Aktivieren Sie zunächst in den Haupteinstellungen die Option „Meine Website befindet sich hinter einem Reverse-Proxy“ und prüfen Sie, wie WP Cerber IP-Adressen erkennt (siehe unten). Beachten Sie, dass die Aktivierung dieser Einstellung ein Sicherheitsrisiko darstellt, wenn Ihre Website nicht hinter einem Proxy liegt.

Stellen Sie sicher, dass WP Cerber IP-Adressen korrekt erkennt.

- Öffnen Sie die Seite „Was ist meine IP-Adresse?“ in Ihrem Browser.

- Öffnen Sie einen zweiten Browser-Tab (ein zweites Browserfenster) und gehen Sie auf Ihrer Website zur Registerkarte „Tools / Diagnose“ Ihrer WP Cerber-Installation.

- Suchen Sie in der Rubrik „Systeminformationen“ nach der Zeile „Ihre IP-Adresse wurde erkannt als“.

- Vergleichen Sie die IP-Adresse auf der Seite „Wie lautet meine IP-Adresse?“ mit der IP-Adresse in der Zeile „Ihre IP-Adresse wurde erkannt als“. Wenn Sie zwei identische IP-Adressen sehen, ist WP Cerber korrekt konfiguriert. Andernfalls führen Sie die folgenden Schritte aus.

Was kommt als Nächstes?

Falls WP Cerber nach der Aktivierung von „Meine Website befindet sich hinter einem Reverse-Proxy“ die IP-Adressen nicht korrekt erkennt, müssen Sie die Konstante `CERBER_IP_KEY` in der Datei `wp-config.php` definieren. WP Cerber verwendet diese Konstante als Schlüssel, um die IP-Adressen aus der Variable `$_SERVER` abzurufen. Siehe die folgende Anleitung.

Konfigurieren der Konstante CERBER_IP_KEY

- Ihre aktuelle IP-Adresse finden Sie auf der Seite „Was ist meine IP-Adresse?“.

- Gehen Sie zur Seite „Tools“ im Admin-Menü von WP Cerber und klicken Sie auf den Tab „Diagnose“.

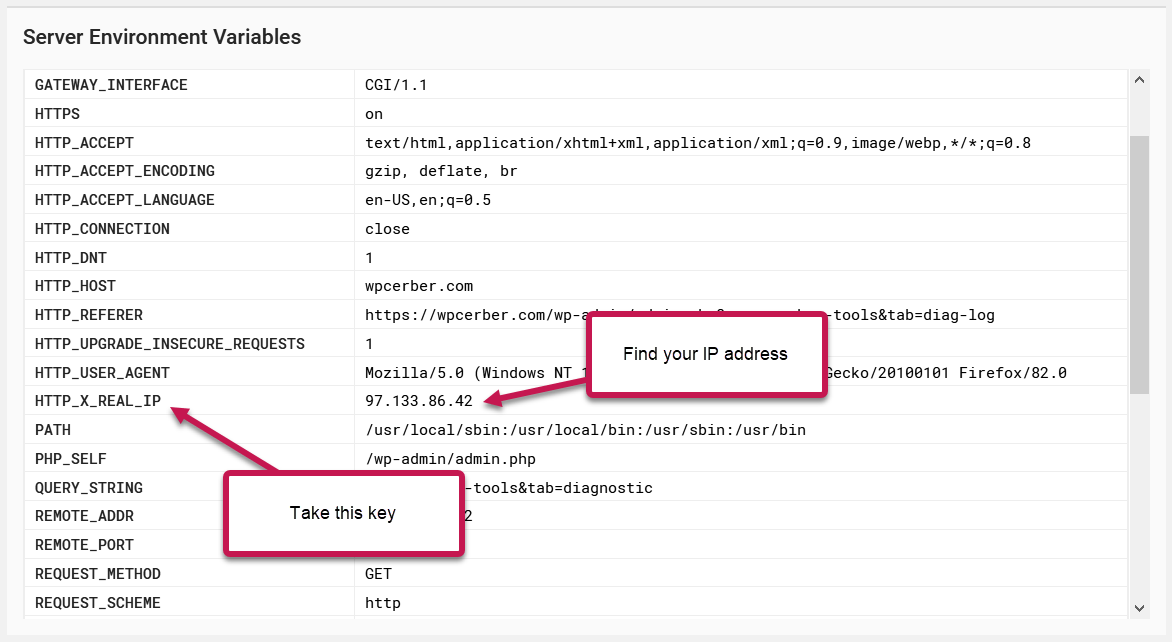

- Scrollen Sie nach unten zum Abschnitt Serverumgebungsvariablen.

- Suchen Sie Ihre IP-Adresse in einer der Zeilen, die im Abschnitt angezeigt werden.

- In der ersten Zelle der Zeile mit Ihrer IP-Adresse sehen Sie einen Schlüssel. Im folgenden Beispiel lautet der Schlüssel HTTP_X_REAL_IP . Wir empfehlen, einen Schlüssel zu verwenden, der nicht mit HTTP_ beginnt. Verwenden Sie einen solchen Schlüssel nur im äußersten Notfall.

- Nehmen Sie den Schlüssel und fügen Sie die folgende Zeile mit Ihrem Schlüssel am Anfang der Datei wp-config.php ein (nach der Zeile mit <?php).

define('CERBER_IP_KEY', 'HTTP_X_REAL_IP' );

Hinweis: Die HTTP_X_REAL_IP wird nur als Beispiel angezeigt; Sie müssen Ihren eigenen Schlüssel finden und verwenden.

Sicherheitsimplikationen der Verwendung des HTTP-Headers „X-Forwarded-For“.

Wenn die Option „Meine Website befindet sich hinter einem Reverse-Proxy“ aktiviert ist, verwendet WP Cerber den HTTP-Header „X-Forwarded-For“ (XFF), um die ursprüngliche Client-IP-Adresse zu ermitteln, wenn Anfragen an eine Website über einen Reverse-Proxy-Server oder einen Load Balancer, beispielsweise einen Cloudflare-Proxy, geleitet werden. Im Zusammenhang mit der Verwendung von Zugriffskontrolllisten (ACLs) basierend auf IP-Adressen, wie z. B. der WP Cerber ACL , kann die Verwendung des XFF-Headers Sicherheitsrisiken bergen, wenn er nicht korrekt konfiguriert ist.

Wenn die Option „Meine Website befindet sich hinter einem Reverse-Proxy“ auf einer Website aktiviert ist, die sich nicht hinter einem Proxy-Server befindet, kann ein Angreifer den XFF-Header einer Anfrage fälschen und so die ACL-Regeln umgehen, sofern er die Einträge der Zugriffslisten kennt. Der Grund dafür ist, dass der Angreifer den XFF-Header auf eine IP-Adresse setzen kann, die von den Zugriffslistenregeln zugelassen wird, und sich dadurch unbefugten Zugriff verschaffen kann.

Um dieses Risiko zu minimieren, ist es wichtig, die Option „Meine Website befindet sich hinter einem Reverse-Proxy“ nur auf Websites zu aktivieren, die über einen Proxy-Server mit dem Internet verbunden sind.