WP Cerberスキャナーの設定

English version: Configuring the WP Cerber scanner settings

Cerber Security Scannerは、ウェブサイト上のすべてのファイルとフォルダを検査し、マルウェアやバックドアの痕跡、変更されたファイル、新規の疑わしいファイルを検出する、高度で強力なツールです。このスキャナーは、WordPress、プラグイン、テーマの整合性を検証し、予期せぬマルウェア感染を防ぎます。不正な変更が検出されると、影響を受けたファイルを自動的に復元します。それでは、スキャナーの設定を見ていきましょう。

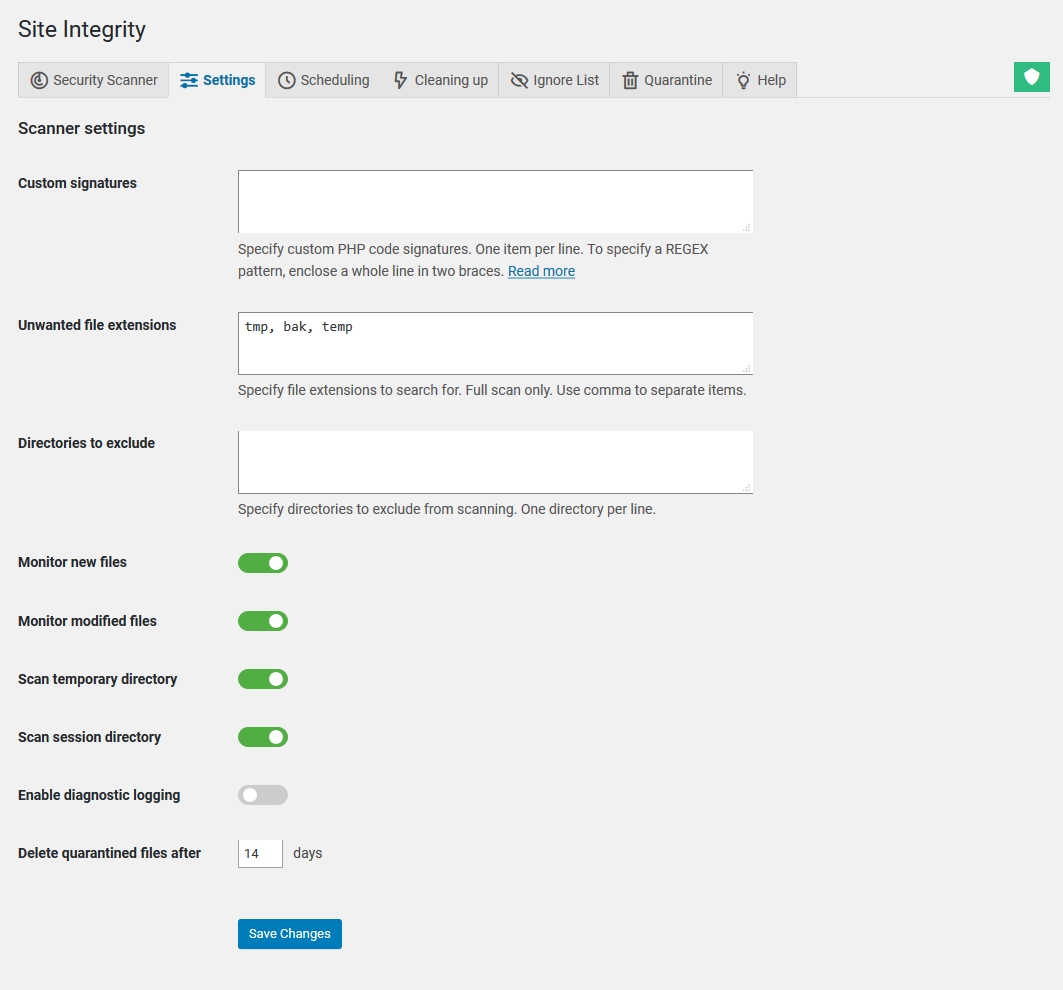

カスタム署名

カスタム署名を使用すると、独自の追加スキャン署名を追加できます。これらの署名は、PHPコードを含む各ファイルのPHPコード検査時にスキャナーによって使用されます。

不要なファイル拡張子

「不要なファイル拡張子」フィールドを使用して、検索対象となるファイル拡張子のセットを指定し、それらの拡張子を持つファイルをスキャン結果に含めます。

除外するディレクトリ

スキャン対象から除外するディレクトリを指定するには、 「除外するディレクトリ」リストに追加します。この設定は、スキャナーがこれらのディレクトリ内のすべてのファイルを無視するため、マルウェアが検出されない可能性があるため、慎重に使用してください。ディレクトリは、完全な(絶対)パス、またはWordPressルートディレクトリからの相対パスで指定できます。たとえば、サブフォルダに別のWordPressインストールがある場合は、サブフォルダ名を入力するだけで、プラグインが自動的にフルパスに展開します。

存在しないディレクトリを入力すると、プラグインはそのディレクトリをリストから削除します。

新規ファイルを監視する、変更されたファイルを監視する

これらのオプションを有効にすると、スキャナーはウェブサイトのすべてのフォルダ内の新規ファイルと変更されたファイルを検索し、見つかったすべてのファイルをレポートに含めます。ファイルの変更を監視するために、スキャナーはSHA-256アルゴリズムを使用します。両方のオプションを有効にすることをお勧めします。

一時ディレクトリのスキャンとセッションディレクトリのスキャン

マルウェアが潜んでいる可能性があるため、一時ディレクトリとセッションディレクトリのスキャンを有効にする必要があります。これらのフォルダのスキャンを無効にできるのは、ホスティングプラットフォームの制限や制約によりスキャナーが処理できない場合のみです。

診断ログ

マルウェアスキャナーで問題が発生した場合は、診断ログが頼りになるツールです。通常、デフォルトでは無効になっています。詳細はこちらをご覧ください。

隔離されたファイルを削除します

スキャン結果ページで手動でファイルを削除した場合、またはスキャナーがスケジュールに基づいて自動的にファイルを削除した場合、ファイルは隔離領域に移動されます。プラグインは、スキャン日から指定された日数が経過すると、隔離領域を自動的にクリーンアップし、ファイルを完全に削除します。

複数のウェブサイト上のスキャナーをリモートで制御・設定できることをご存知ですか?メインのCerber.Hubウェブサイトでメインウェブサイトモードを有効にし、その他のウェブサイトで管理ウェブサイトモードを有効にすることで、1つのダッシュボードからすべてのWP Cerberインスタンスを管理できます。

マルウェアスキャナーについてもっと詳しく知ろう

WordPressでCerber Security Scannerを使用する方法

Cerber Security Scannerがスキャンして検出するもの

Where may I find details on how to create custom signatures? The plug-in references this page for more details but there is no information here on creating signatures.

I have several custom files that are part of my site that I would like to create signatures for so Gerber will be able to detect if they have been tampered with.

I would recommend packing those files as a WordPress plugin. Any website functionality can be implemented as a plugin. Currently, there is no way to create and use signatures with the scanner. In your case, you should enable monitoring of modified files. In the professional version of the scanner, you can enable scheduled hourly scans and email notifications. If the scanner detects any changes in files, it emails you a report.