IP-adresdetectie configureren

Het is cruciaal dat WP Cerber alle IP-adressen correct detecteert.

English version: Configuring IP address detection

Op sommige webservers kan WP Cerber IP-adressen niet automatisch detecteren vanwege een niet-standaard serverconfiguratie of omdat de website achter een reverse proxy draait. Dit betekent dat WP Cerber je website niet kan beschermen en je zelfs de toegang tot je WordPress-dashboard kan ontzeggen.

Zit uw website achter een proxy?

Een reverse proxy is een gespecialiseerde webserver die vóór een webserver staat en clientverzoeken doorstuurt naar websites die op de webserver worden gehost.

Probeer allereerst ' Mijn site bevindt zich achter een reverse proxy' in te schakelen in de hoofdinstellingen en controleer hoe WP Cerber IP-adressen detecteert, zoals hieronder beschreven. Houd er rekening mee dat het inschakelen van deze instelling een beveiligingsrisico vormt als uw website zich niet achter een proxy bevindt.

Zorg ervoor dat WP Cerber IP-adressen correct detecteert

- Open de pagina Wat is mijn IP-adres in uw browser

- Open een tweede browsertabblad (venster) en ga naar het tabblad Extra / Diagnostiek van uw WP Cerber-installatie op uw website.

- Zoek de rij 'Uw IP-adres wordt gedetecteerd als' in het gedeelte 'Systeeminfo'.

- Vergelijk het IP-adres op de pagina 'Wat is mijn IP-adres?' met het IP-adres in de rij 'Uw IP-adres wordt gedetecteerd als'. Als u twee identieke IP-adressen ziet, is WP Cerber correct geconfigureerd. Volg anders de onderstaande stappen.

Wat nu?

Als WP Cerber na het inschakelen van 'Mijn site bevindt zich achter een reverse proxy' IP-adressen niet correct detecteert, moet u een speciale constante CERBER_IP_KEY definiëren in het bestand wp-config.php . WP Cerber gebruikt deze als sleutel om IP-adressen uit de variabele $_SERVER te halen. Zie de onderstaande instructies.

De constante CERBER_IP_KEY configureren

- Vind uw huidige IP-adres op de pagina Wat is mijn IP-adres?

- Ga naar de beheerpagina Tools , die zich onder het WP Cerber-beheermenu bevindt, en klik op het tabblad Diagnostiek

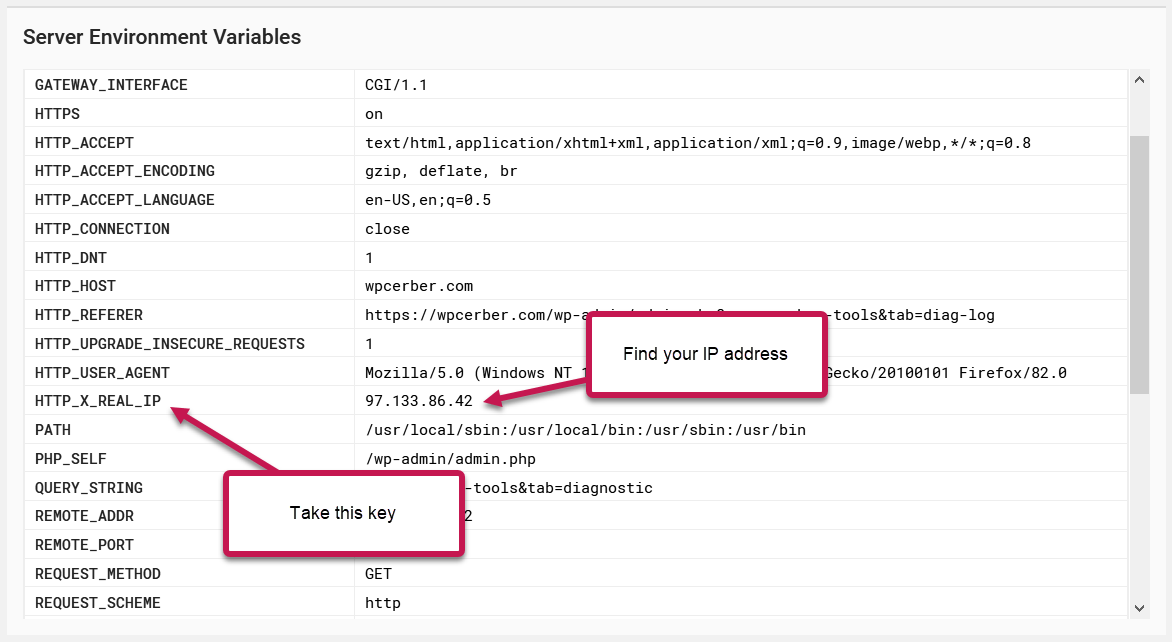

- Scroll naar beneden naar het gedeelte Serveromgevingsvariabelen

- Zoek uw IP-adres in een van de rijen die in de sectie worden weergegeven

- In de eerste cel van de rij met uw IP-adres ziet u een sleutel. In het onderstaande voorbeeld is de sleutel HTTP_X_REAL_IP . We raden aan een sleutel te gebruiken die niet met HTTP_ begint. Gebruik zo'n sleutel alleen als laatste redmiddel.

- Neem de sleutel en voeg de volgende regel met uw sleutel toe aan het begin van het bestand wp-config.php (na de regel met <?php)

define('CERBER_IP_KEY', 'HTTP_X_REAL_IP');

Let op: HTTP_X_REAL_IP wordt als voorbeeld getoond; u moet uw eigen sleutel achterhalen en gebruiken.

Beveiligingsimplicaties van het gebruik van de HTTP-header "X-Forwarded-For"

Als 'Mijn site bevindt zich achter een reverse proxy' is ingeschakeld, gebruikt WP Cerber de HTTP-header "X-Forwarded-For" (XFF) om het oorspronkelijke IP-adres van de client te detecteren in situaties waarin verzoeken aan een website via een reverse proxyserver of een load balancer gaan, bijvoorbeeld een Cloudflare-proxy. In het kader van het gebruik van toegangscontrolelijsten (ACL's) op basis van IP-adressen, zoals WP Cerber ACL , kan het gebruik van de XFF-header beveiligingsproblemen opleveren als deze niet correct is geconfigureerd.

Als 'Mijn site bevindt zich achter een reverse proxy' is ingeschakeld op een website die zich niet achter een proxyserver bevindt, kan een aanvaller de XFF-header in een verzoek vervalsen en zo de ACL-regels omzeilen als de aanvaller de toegangslijstitems kent. Waarom? De aanvaller kan de XFF-header instellen op een IP-adres dat is toegestaan door de toegangslijstregels, waardoor ongeautoriseerde toegang mogelijk wordt.

Om dit risico te beperken, is het belangrijk om Mijn site bevindt zich achter een reverse proxy in te schakelen op een website die alleen via een proxyserver met internet is verbonden.