Beperk de toegang tot de WordPress REST API.

Het is tijd om de controle over de WordPress REST API over te nemen.

English version: Restrict access to the WordPress REST API

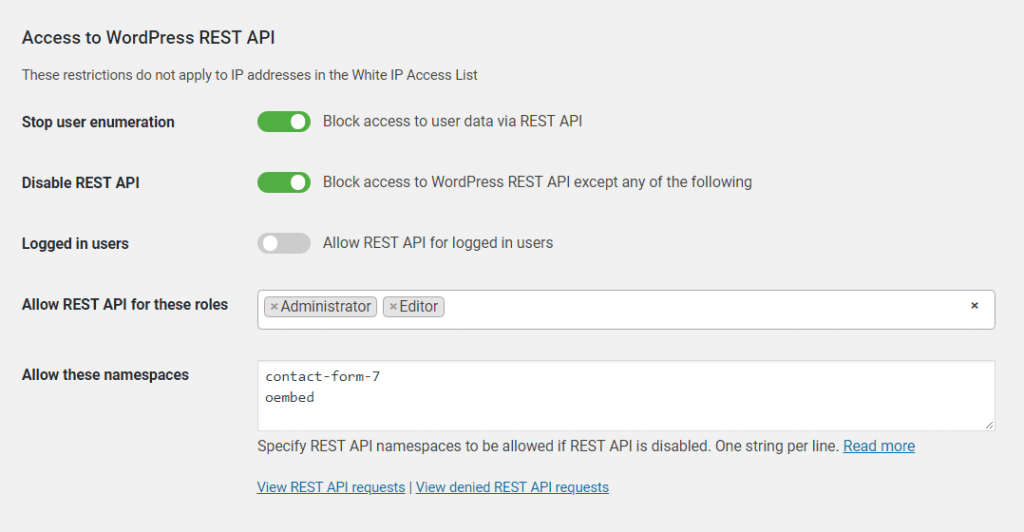

WP Cerber Security biedt u de mogelijkheid om de toegang tot de WordPress REST API, die standaard is ingeschakeld, te beperken of volledig te blokkeren. Om de beveiliging in te schakelen, gaat u naar het tabblad 'Beveiliging' en schakelt u 'Toegang tot WordPress REST API blokkeren, behalve in de onderstaande gevallen' in . Dit blokkeert de toegang tot de REST API, tenzij u toegang verleent in de onderstaande instellingen of een IP-adres toevoegt aan de lijst met toegestane IP-adressen.

Als u Contact Form 7, Jetpack of een andere plugin gebruikt die gebruikmaakt van een REST API, moet u de bijbehorende REST API-namespaces op de whitelist zetten, zoals hieronder beschreven.

Geef toegang tot een specifieke REST API-naamruimte.

Een REST API-namespace is een onderdeel van een URL waarmee WordPress kan herkennen welke programmacode een bepaalde REST API-aanvraag verwerkt. Om de namespace te achterhalen, neemt u de tekenreeks tussen /wp-json/ en de volgende schuine streep in de REST-URL. Houd er rekening mee dat elke plugin die gebruikmaakt van de REST API een eigen unieke namespace heeft. De onderstaande tabel toont de namespaces van enkele plugins.

| Plugin | Naamruimte |

| Contactformulier 7 | contact-form-7 |

| Caldera-vormen | cf-api |

| Yoast SEO | yoast |

| Jetpack | jetpack |

| Zwaartekrachtvormen | gf |

Specificeer naamruimte-uitzonderingen voor de REST API indien nodig, zoals weergegeven in de schermafbeelding.

Sta je gebruikers toe om de REST API te gebruiken.

Schakel 'REST API toestaan voor ingelogde gebruikers' in als u het gebruik van de REST API wilt toestaan voor elke geautoriseerde (ingelogde) WordPress-gebruiker zonder beperkingen.

Beperk de toegang tot de WordPress REST API op basis van IP-adressen.

Om toegang tot de REST API vanaf een specifiek IP-adres of IP-netwerk toe te staan, voegt u deze toe aan de lijst met witte IP-adressen .

Om de toegang tot de REST API vanaf een specifiek IP-adres of IP-netwerk volledig te blokkeren, voegt u deze toe aan de zwarte IP-toegangslijst .

Lees meer: IP-toegangslijsten gebruiken om WordPress te beschermen

Hoe voorkom ik dat gebruikers via een REST API worden opgesomd?

Om de toegang tot gebruikersgegevens te blokkeren en het opsporen van gebruikers via de REST API te voorkomen, moet u de instelling 'Toegang tot gebruikersgegevens via REST API blokkeren' inschakelen op het tabblad 'Beveiliging'. Deze beveiligingsfunctie is ontworpen om hackers te detecteren en te voorkomen dat ze uw site scannen op gebruikersgegevens en gevoelige gebruikersinformatie.

Wanneer deze functie is ingeschakeld, blokkeert Cerber alle verzoeken aan de REST API en retourneert een HTTP 403-fout. U kunt dergelijke gebeurtenissen volgen op het tabblad Activiteit. Ze worden geregistreerd als "Verzoek aan REST API geweigerd".

Toegang tot gebruikersgegevens via de WordPress REST API wordt altijd in twee gevallen verleend:

- Voor beheerdersaccounts geldt dat als 'Gebruikersopsomming stoppen' via de REST API is ingeschakeld, alle gebruikers met de beheerdersrol altijd toegang hebben tot de gegevens van gebruikers.

- Voor alle IP-adressen in de lijst met toegestane IP-adressen.

Wat is een REST API?

Kort gezegd is het een technologie waarmee twee verschillende stukken code (applicaties) met elkaar kunnen communiceren en op een gestandaardiseerde manier gegevens kunnen uitwisselen. Met behulp van de REST API kunnen ontwikkelaars WordPress-content creëren, lezen en bijwerken vanuit externe applicaties die op een externe computer of website draaien. De WP REST API is standaard ingeschakeld vanaf WordPress-versie 4.7.0.

Lees meer: Waarom het belangrijk is om de toegang tot de WP REST API te beperken

Ontwikkelaarsdocumentatie: https://developer.wordpress.org/rest-api/

Wist u dat u de REST API-instellingen op een onbeperkt aantal websites op afstand kunt beheren? Schakel een hoofdwebsitemodus in op de hoofdwebsite van Cerber.Hub en een beheerde websitemodus op uw andere websites om alle WP Cerber-instanties vanuit één dashboard te beheren.

Volgende stappen om de beveiliging van je WordPress-website te versterken.

- Hoe spam-gebruikersregistraties te blokkeren

- Hoe spamformulierinzendingen te blokkeren

- Hoe blokkeer je een WordPress-gebruiker?

- Hoe blokkeer ik de toegang vanaf een specifiek IP-adres?

- Hoe schakel ik het gebruik van een specifieke gebruikersnaam uit?

Wat is Cerber Security eigenlijk? Het is een complete beveiligingsoplossing voor WordPress, voortgekomen uit een simpele maar effectieve plugin die het aantal inlogpogingen beperkt .

OK. But how do I know whether a plugin uses the REST API so I have to add it to the namespace access-list?

1. From the documentation on a plugin.

2. Checking for REST API requests on the Live Traffic page: just click the small “REST API” button above the table.

3. If you know the REST API namespace that is used by a plugin you can search for requests by entering that REST API namespace on the Advanced search form in the “URL contains” field.

4. Disable REST API in the settings completely and check how the plugin works. If the plugin doesn’t work anymore, that means it uses REST API. To find out its namespace look for “Request to REST API denied” events the Activity page.

Mmm… thnx, but that does not really make me happy. I checked e.g. the contact form and that worked because the REST API works for the administrator. For me small blogger with 22 plugins operational this becomes a nuisance and a lot of time and work. Can’t this be done automatically eg by suggesting or something?

And while we are talking, why should I not permit /oembed/ as a permitted namespace? It seems to be used by a robot (and of course Cerber blocks it correctly 🙂 ).

For other questions I will use the support blog as I normally do.

Sorry for the kind of abuse of this blog. Won’t do it again.