WP Cerber Security 8.4

English version: WP Cerber Security 8.4

Dzisiejszy krajobraz cyberbezpieczeństwa zmienia się, a cyberprzestępczość ewoluuje. Dlatego kluczowe jest ciągłe ulepszanie naszego arsenału zabezpieczeń. Z każdym nowym wydaniem wzmacniamy WP Cerber, wdrażając wiele ulepszeń do jego algorytmów bezpieczeństwa, niektóre z nich są widoczne, niektóre ukryte pod maską.

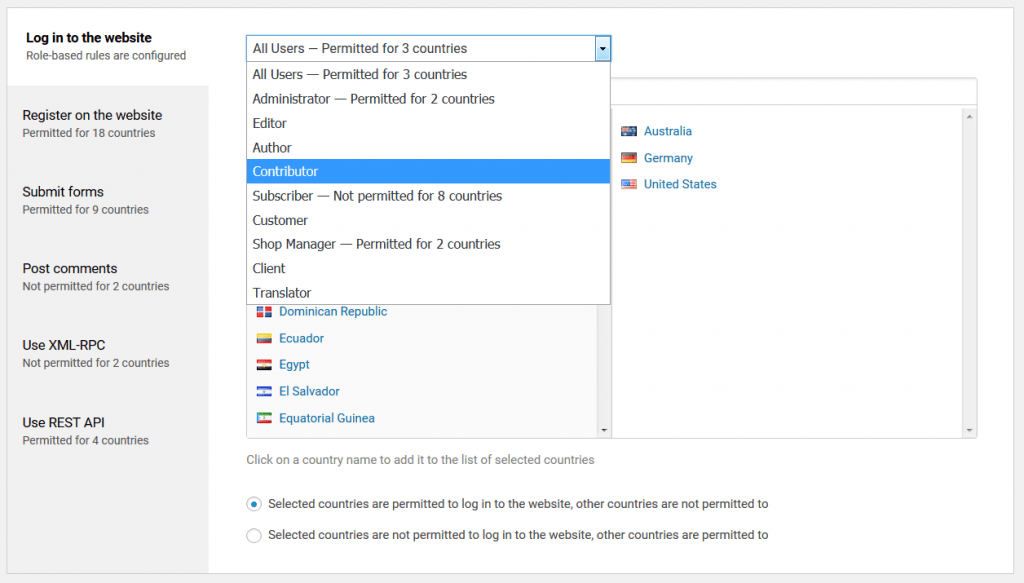

Bardziej elastyczne zasady dostępu dla poszczególnych krajów

Uzyskaj bardziej elastyczną i szczegółową kontrolę nad tym, które kraje mają pozwolenie na logowanie się do WordPressa. Teraz oparty na kraju mechanizm kontroli dostępu GEO umożliwia konfigurowanie reguł dostępu opartych na rolach, podobnie jak zaawansowane zasady 2FA oparte na rolach . Krótko mówiąc, możesz skonfigurować listę krajów, z których użytkownicy mają pozwolenie na logowanie dla każdej roli indywidualnie. Na przykład administratorzy mogą logować się tylko z Australii i Niemiec, podczas gdy pozostali użytkownicy mogą logować się ze Stanów Zjednoczonych, Kanady i Brazylii.

Reguły oparte na rolach mają wyższy priorytet niż wspólne reguły dla wszystkich użytkowników . W przypadku adresów IP na Białej Liście Dostępu IP żadne z reguł GEO opartych na kraju nie są stosowane.

Jeśli próba logowania zostanie zablokowana ze względu na ograniczenia krajowe, w dzienniku aktywności próba ta zostanie oznaczona jako „Zablokowana z powodu ograniczeń krajowych”.

Wskazówka: Aby zablokować dostęp do pulpitu WordPress dla zalogowanych użytkowników, skonfiguruj zasady na stronie administracyjnej Zasad użytkowników .

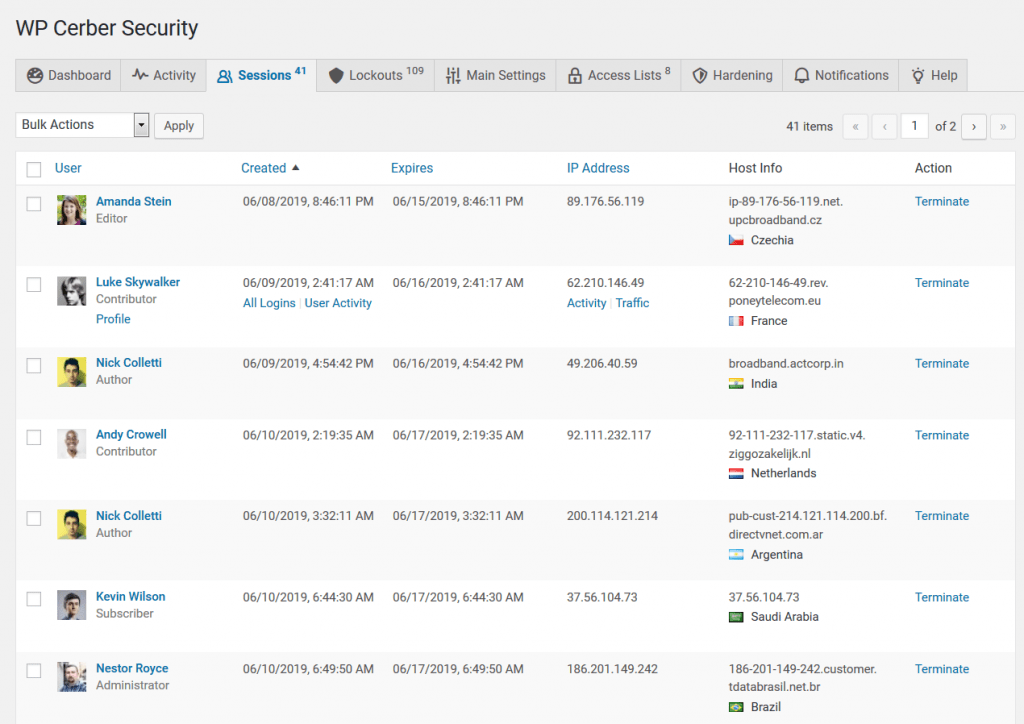

Prawidłowe zarządzanie sesjami użytkowników

WordPress nie ma natywnie żadnej funkcji do monitorowania i zarządzania sesjami użytkowników. Ale z WP Cerber session manager otrzymujesz potężne narzędzie do zarządzania nimi i skutecznej kontroli zalogowanych użytkowników.

Użyj akcji zbiorczych, aby zakończyć sesje wybranych użytkowników lub zablokować wybranego użytkownika . Użyj linków w wierszu, aby przejść do dziennika aktywności użytkownika lub dziennika wszystkich żądań z adresu IP, który został użyty do zalogowania się do witryny. Jeśli włączysz Cerber.Hub, możesz zarządzać sesjami użytkowników na dowolnej liczbie witryn z jednego pulpitu WordPress, przełączając się między nimi jednym kliknięciem.

Inne ulepszenia i aktualizacje

Dostęp do danych użytkowników za pośrednictwem interfejsu API REST WordPress jest zawsze przyznawany kontom administratorów, co oznacza, że jeśli włączona jest opcja „Zatrzymaj wyliczanie użytkowników” za pośrednictwem interfejsu API REST, wszyscy użytkownicy z rolą administratora mają zawsze dostęp do danych użytkowników.

Funkcja niestandardowej strony logowania została zaktualizowana w celu wyeliminowania możliwych konfliktów z motywami i innymi wtyczkami.

Ulepszono obsługę błędów systemu plików, które mogą wystąpić podczas skanowania w poszukiwaniu złośliwego oprogramowania i sprawdzania integralności : jeśli w ustawieniach skanera włączono opcję „Włącz rejestrowanie diagnostyczne”, w dzienniku debugowania Cerbera zapisywane są dodatkowe informacje diagnostyczne.

Poprawiona zgodność z systemami operacyjnymi, które natywnie nie obsługują stałej PHP GLOB_BRACE. W takich systemach użycie sprawdzania integralności powodowało komunikat ostrzegawczy w dzienniku serwera: PHP Warning: Use of undefined constant GLOB_BRACE – assume 'GLOB_BRACE'.

Czym właściwie jest WP Cerber Security?

To kompleksowe, pięciogwiazdkowe i stale ulepszane rozwiązanie bezpieczeństwa dla WordPressa. Wtyczka chroni strony internetowe za pomocą zaawansowanej zapory sieciowej aplikacji internetowych (WAF) , skanera złośliwego oprogramowania i silnika antyspamowego . Wzmocniona danymi analitycznymi ze specjalistycznej Cerber Security Cloud (CSC) w wersji profesjonalnej zapewnia fenomenalny poziom bezpieczeństwa, oszczędzając czas i pieniądze właścicielom stron internetowych.

CSC monitoruje aktywność cyberprzestępców na całym świecie i prowadzi bazę danych aktualizowanych na bieżąco, zawierającą złośliwe adresy IP, znane z rozsyłania spamu, atakowania i penetrowania stron internetowych, prób wykorzystywania luk w zabezpieczeniach oprogramowania i innych podobnych form złośliwej aktywności.

Zobacz także: Co nowego w poprzedniej wersji wtyczki