Wyświetla mi się komunikat „Testowanie podatnego kodu”

English version: I’m getting “Probing for vulnerable code”

Podczas normalnego działania zapora sieciowa WP Cerber sprawdza wszystkie żądania przychodzące do Twojej witryny i blokuje te podejrzane i szkodliwe. Żądania oznaczone jako „Sprawdzanie pod kątem podatnego kodu” są normalne. Obecnie występują regularnie i oznaczają, że zapora sieciowa rozpoznała żądanie jako złośliwe i je odrzuciła. Można je zobaczyć, gdy boty i cyberprzestępcy skanują Twoją witrynę w poszukiwaniu naruszeń i luk w zabezpieczeniach wtyczek i motywów.

W rzadkich przypadkach zapora może błędnie blokować prawidłowe żądania. Jeśli napotkasz problem z uzyskaniem wielu zdarzeń „Sprawdzanie pod kątem podatnego kodu” dla określonego adresu URL i takie zachowanie wpływa na niektóre funkcje witryny, ten artykuł pomoże Ci szybko rozwiązać ten problem.

Zazwyczaj taka sytuacja może wystąpić, jeśli używasz wtyczki WordPress z wadliwym kodem lub jeśli Twój aktywny motyw WordPress dodaje nieprawidłowe linki do publicznych stron Twojej witryny. W rzadkich przypadkach może się to zdarzyć, jeśli Twoja witryna została przeniesiona ze starych stron PHP do WordPressa, a w nowej witrynie masz reguły przekierowywania, które kierują odwiedzających i wyszukiwarki do nowych stron internetowych.

Istnieją dwa proste sposoby rozwiązania tego problemu

- Możesz zezwolić na żądania kierowane do konkretnego adresu URL, aby ominąć zasady bezpieczeństwa Traffic Inspector .

- Możesz zezwolić na żądania z białych adresów IP, aby ominąć zasady bezpieczeństwa Traffic Inspector .

Uwaga: nie musisz nic robić, jeśli zablokowane żądania są generowane przez Googlebota lub inne roboty indeksujące i indeksujące, ponieważ blokady te nie uniemożliwiają wyszukiwarkom indeksowania zwykłych stron internetowych.

Jak wykluczyć żądania z inspekcji, określając adres URL

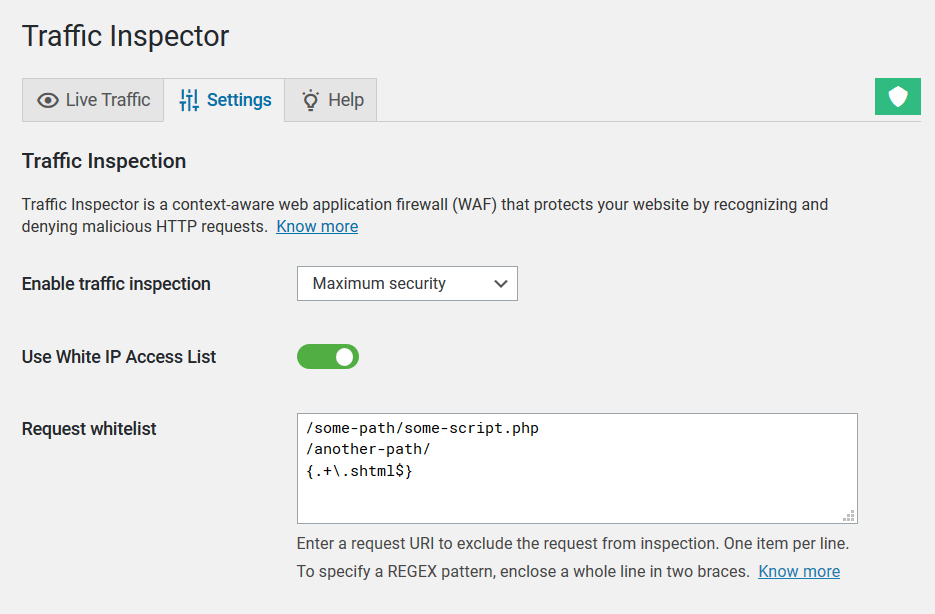

Aby wykluczyć z inspekcji żądania dotyczące konkretnego adresu URL w Twojej witrynie, skorzystaj z pola ustawień Białej listy żądań , które znajduje się na stronie administracyjnej Ustawienia Traffic Inspector.

W tym polu należy wprowadzić ciąg żądania bez parametrów domeny witryny i ciągu zapytania (parametry GET). Innymi słowy, należy pobrać fragment adresu URL, który zaczyna się bezpośrednio po nazwie domeny witryny i kończy znakiem zapytania, jeśli jest obecny. Można określić dowolną liczbę wyjątków (po jednym w wierszu).

Spójrz na ten przykład. Na przykład, musisz wykluczyć z inspekcji wszystkie żądania z prawidłowym adresem URL, takim jak: https://wpcerber.com /some-path/some-script.php ?something=123 . W takim przypadku musisz dodać następujący ciąg: /some-path/some-script.php do pola „Żądanie – biała lista” .

Biała lista żądań obsługuje wyrażenia regularne (REGEX). Aby określić wzorzec REGEX, należy go ująć w dwa nawiasy klamrowe { }. Każdy wzorzec należy określić w osobnym wierszu.

Na przykład, aby wykluczyć wszystkie żądania do wszystkich stron z rozszerzeniem .shtml , wprowadź ten ciąg: {.+\.shtml$} . Aby wykluczyć wszystkie żądania do starych stron z rozszerzeniem .php , wprowadź ten ciąg: {.+\.php$}

Uwaga dotycząca ucieczki: jeśli w wyrażeniu regularnym używasz znaku ukośnika /, musisz go zastąpić ukośnikiem odwrotnym \ w ten sposób: \/

Jak wykluczyć żądania z inspekcji poprzez umieszczenie adresu IP na białej liście

Zamiast umieszczać konkretny adres URL na białej liście, możesz zezwolić na wszystkie żądania z określonego adresu IP lub sieci i wykluczyć je z inspekcji. Możesz to zrobić w dwóch prostych krokach:

- Dodaj adres IP lub sieć, której ufasz, do białej listy dostępu IP

- Przejdź do strony Ustawień Traffic Inspector i włącz opcję Użyj białej listy dostępu IP

Dlaczego widzisz „Sprawdzanie podatności kodu”

Zapora aplikacji internetowych (WAF) firmy Cerber o nazwie Traffic Inspector dokonała sprawdzenia i zidentyfikowała żądanie jako szkodliwe dla WordPressa.

Czym właściwie jest WP Cerber Security? To kompletne i stale udoskonalane rozwiązanie zabezpieczające dla WordPressa, które rozwinęło się z prostej, ale skutecznej wtyczki ograniczającej próby logowania .